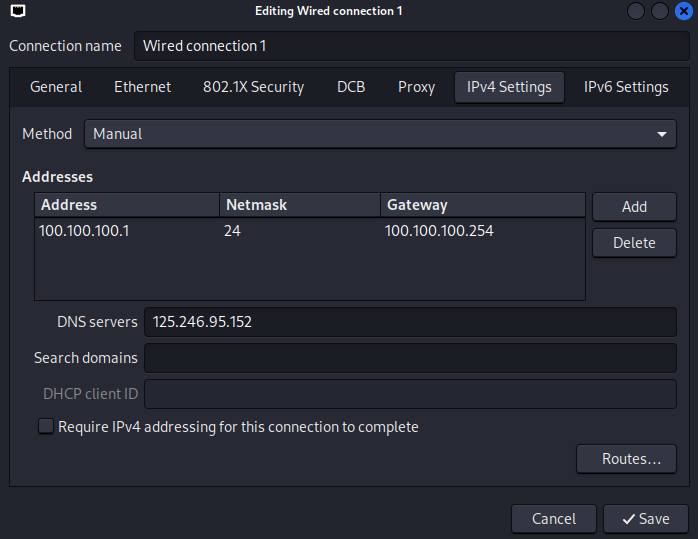

칼리에서 아이피 수정해주기

라우터 설정

[r1]

config t

hostname HR

interface fastethernet0/0

ip address 100.100.100.254 255.255.255.0

no shutdown

exit

interface serial1/0

ip address 1.1.1.1 255.255.255.252

no shutdown

exit

router rip

version 2

network 100.100.100.0

network 1.1.1.0

[r2]

config t

hostname ST

interface fastethernet0/0

ip address 125.246.95.254 255.255.255.0

no shutdown

exit

interface serial1/0

ip address 1.1.1.2 255.255.255.252

no shutdown

exit

router rip

version 2

network 125.246.95.0

network 1.1.1.0

라우터 설정 후

ping 125.246.95.254 등 아이피를 넣어 통신확인하기

스위치에 포트 미러링 해주기

config t

monitor session 1 source interface fastethernet 1/0 - 14

monitor session 1 destination interface fastethernet 1/15

end

show monitor session 1

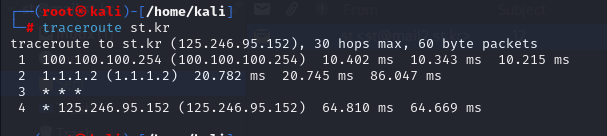

정보수집을 통해 네트워크 환경을 재구성할 수 있음

ping st,kr

nslookup

traceroute

dnsenum을 통해 방화벽 및 UTM 존재 유무 확인 가능

내부 아이피 확인 가능

dnsenum

dnsmap

dnsrecon

fierce

masscan

nmap

nuicornscan

#시스템 계정을 찾아라

hydra 공격 또는 웹 취약점을 통해 발견 가능하다

[Hacker] [manager]

st@mail.st.kr > master@mail2.st.kr

st, master

hostname : mail.st.kr

/etc/mail/local-host-name : mail.st.kr

미션

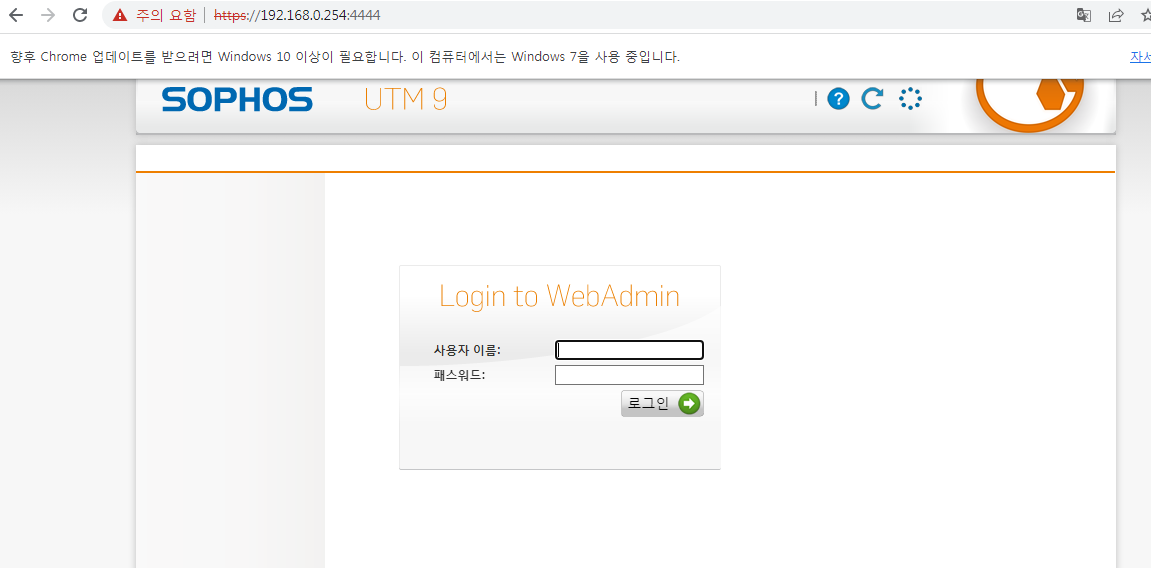

해커의 ping을 차단하기 > 관리자 윈도우에서 방화벽 192.168.0.254:4444로 접속

라우터 설정

[r1]

config t

hostname HR

interface fastethernet0/0

ip address 100.100.100.254 255.255.255.0

no shutdown

exit

interface serial1/0

ip address 1.1.1.1 255.255.255.252

no shutdown

exit

router rip

version 2

network 100.100.100.0

network 1.1.1.0

[r2]

config t

hostname ST

interface fastethernet0/0

ip address 125.246.95.254 255.255.255.0

no shutdown

exit

interface serial1/0

ip address 1.1.1.2 255.255.255.252

no shutdown

exit

router rip

version 2

network 125.246.95.0

network 1.1.1.0

라우터 설정 후

ping 125.246.95.254 등 아이피를 넣어 통신확인하기

스위치에 포트 미러링 해주기

config t

monitor session 1 source interface fastethernet 1/0 - 14

monitor session 1 destination interface fastethernet 1/15

end

show monitor session 1

정보수집을 통해 네트워크 환경을 재구성할 수 있음

ping st,kr

nslookup

traceroute

dnsenum을 통해 방화벽 및 UTM 존재 유무 확인 가능

내부 아이피 확인 가능

dnsenum

dnsmap

dnsrecon

fierce

masscan

nmap

nuicornscan

#시스템 계정을 찾아라

hydra 공격 또는 웹 취약점을 통해 발견 가능하다

[Hacker] [manager]

st@mail.st.kr > master@mail2.st.kr

st, master

hostname : mail.st.kr

/etc/mail/local-host-name : mail.st.kr

미션

해커의 ping을 차단하기 > 관리자 윈도우에서 방화벽 192.168.0.254:4444로 접속

방화벽의 ICMP에서 차단이 가능

여기서도 안되면?

라우터를 막으면 됨

R2에서 차단이 가능함

ACL 차단

config t

access-list 100 deny icmp host 100.100.100.1 host 125.246.95.152 echo

access-list 100 permit ip any any

interface serial 1/0

ip access-group 100 in

exit

해제

show access-list

no access-list 100 in

traceroute st.kr

방화벽의 ICMP에서 차단이 가능

여기서도 안되면?

라우터를 막으면 됨

R2에서 차단이 가능함

ACL 차단

config t

access-list 100 deny icmp host 100.100.100.1 host 125.246.95.152 echo

access-list 100 permit ip any any

interface serial 1/0

ip access-group 100 in

exit

해제

show access-list

no access-list 100 in

traceroute st.kr

도메인 정보 수집

dnsenum

/usr/share/dnsenum/dns.txt > Brute forcing

dnsmap

dnsrecon

fierce

mail

web2

www

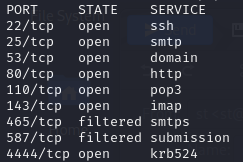

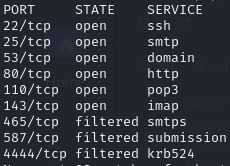

#포트찾기

sT : ping

nmap -v -sS -O st.kr

80

22

53

143

110

25

4444

도메인 정보 수집

dnsenum

/usr/share/dnsenum/dns.txt > Brute forcing

dnsmap

dnsrecon

fierce

mail

web2

www

#포트찾기

sT : ping

nmap -v -sS -O st.kr

80

22

53

143

110

25

4444

UTM 사용자라면 웹으로 통해 접속 가능한지 확인 가능함

외부에서 UTM 접속이 가능하니 외부 접속 차단 할 것

> 방화벽에서 차단

방화벽 webadmin 액세스 구성에서 허용된 네트워크를 inside network로 변경하기

UTM 사용자라면 웹으로 통해 접속 가능한지 확인 가능함

외부에서 UTM 접속이 가능하니 외부 접속 차단 할 것

> 방화벽에서 차단

방화벽 webadmin 액세스 구성에서 허용된 네트워크를 inside network로 변경하기

nikto : 웹 취약점 찾는 것

nikto -host st.kr > /var/www/html > /var/log/apache2

nikto -host dvwa.st.kr > /home/dvwa/public_html

dvwa.st.kr > /home/dvwa/public_html/logs/access.log

tail -f access.log

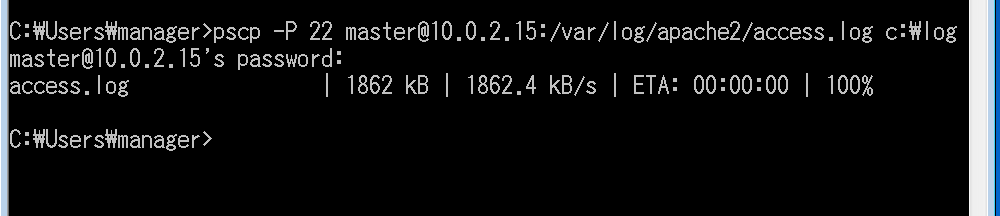

3대 서버에 설치하기 (NAT 설정 후)

apt -y install putty-tools

apt -y install mailutils

윈도우에서

pscp -P 22 master@10.0.2.15:/var/log/apache2/access.log c:\log

서버에 잇는 로그 가져오기

nikto : 웹 취약점 찾는 것

nikto -host st.kr > /var/www/html > /var/log/apache2

nikto -host dvwa.st.kr > /home/dvwa/public_html

dvwa.st.kr > /home/dvwa/public_html/logs/access.log

tail -f access.log

3대 서버에 설치하기 (NAT 설정 후)

apt -y install putty-tools

apt -y install mailutils

윈도우에서

pscp -P 22 master@10.0.2.15:/var/log/apache2/access.log c:\log

서버에 잇는 로그 가져오기

웹 공격의 패턴 찾기

/var/www/html > index.html

1. 관리자에게 알린다

2. 스노트 룰로 이용하여 탐지

3. 웹 페이지에 접근하는 아이피를 차단하기

cd /etc/apache2/sites-available/

nano hosting.conf

웹 공격의 패턴 찾기

/var/www/html > index.html

1. 관리자에게 알린다

2. 스노트 룰로 이용하여 탐지

3. 웹 페이지에 접근하는 아이피를 차단하기

cd /etc/apache2/sites-available/

nano hosting.conf