미션1

victim.jeonjucom.kr을 공격하기

정보수집 후 사이트에 접속

퀴즈

victim.jeonjucom.kr의 IP는 무엇인가? 192.168.0.126

열려있는 포트는 무엇인가?21 22 23 25 80 110 143 443 3306 8080

웹 애플리케이션이 취약하여 사용자를 노출할 수 있음

admin password

서버에 등록된 사용자는 몇명인가? 1명

시스템에 접속할 수 있는가? 7명

127.0.0.1 > ; cat /etc/passwd

미션2

윈도우10 에서 3대서버로 접속할 수 있도록 설정 후

웹 브라우저와 Editplus로 접속하시오

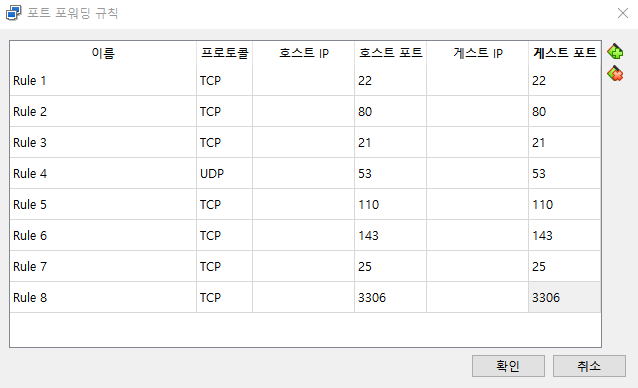

우분투 파일을 포트포워딩에서 포트 번호 추가해주기

22 80 21 53(이 아이만 UDP로 설정) 110 143 25 3306

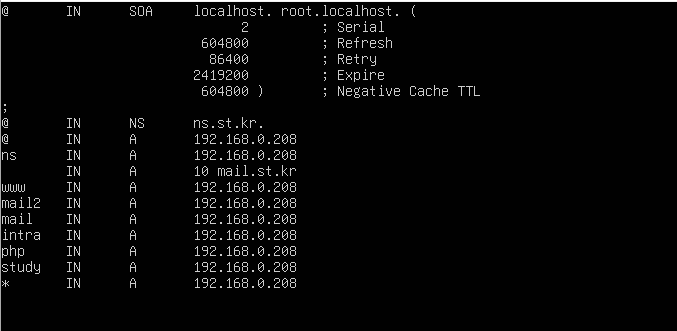

localhost.conf에서 아이피 내껄로 수정해주기

localhost.conf에서 아이피 내껄로 수정해주기

named-checkzone st.kr st.kr.zone > nslookup 오류 나면 이 걸로 먼저 확인하기

초기에는 root로 작업 불가 >

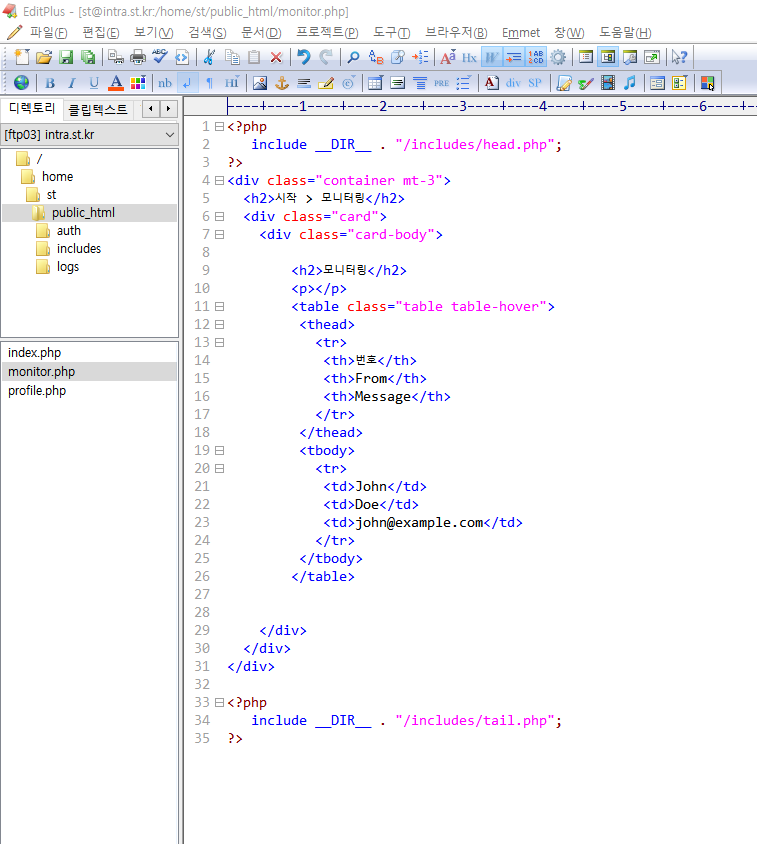

에디트 플러스에서 ftp 추가후 작업

intra.st.kr

intra.st.kr

st

123456

/home/st/public_html

고급 설정에서 Posstive php 체크 해제하기

일반 사용자에서는 php가 정상적으로 작동하지 않는다

우분투에 설치해주기

PHP-FPM(FPM: FastCGI Process Manager)

apt -y install php8.3-fpm

a2enmod proxy_fcgi setenvif

a2enconf php8.3-fpm

systemctl restart php8.3-fpm apache2

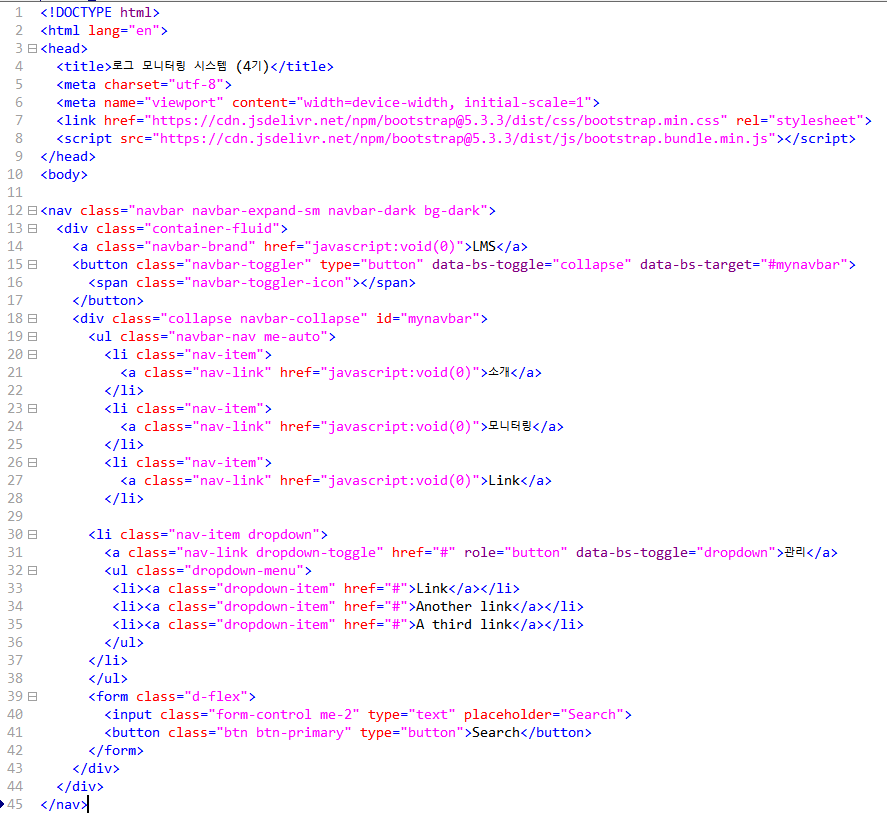

w3school에서 코드 가져오기

index.php에 넣어주기

named-checkzone st.kr st.kr.zone > nslookup 오류 나면 이 걸로 먼저 확인하기

초기에는 root로 작업 불가 >

에디트 플러스에서 ftp 추가후 작업

intra.st.kr

intra.st.kr

st

123456

/home/st/public_html

고급 설정에서 Posstive php 체크 해제하기

일반 사용자에서는 php가 정상적으로 작동하지 않는다

우분투에 설치해주기

PHP-FPM(FPM: FastCGI Process Manager)

apt -y install php8.3-fpm

a2enmod proxy_fcgi setenvif

a2enconf php8.3-fpm

systemctl restart php8.3-fpm apache2

w3school에서 코드 가져오기

index.php에 넣어주기

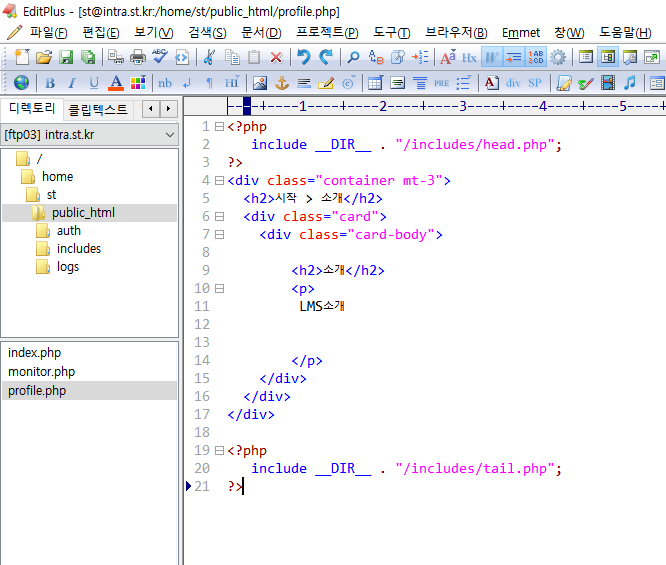

그리고 monitor.php / proflie.php 파일 만들어서 코드 넣어주기

그리고 monitor.php / proflie.php 파일 만들어서 코드 넣어주기

monitor.php에 include __DIR__ . "/includes/db.php" 추가 후

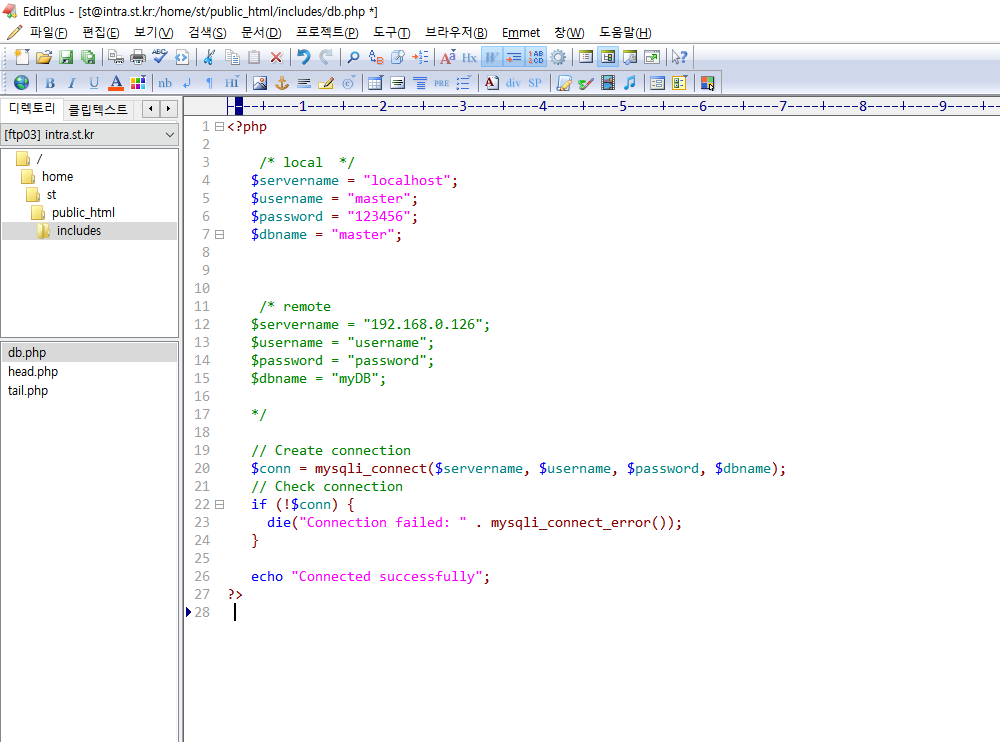

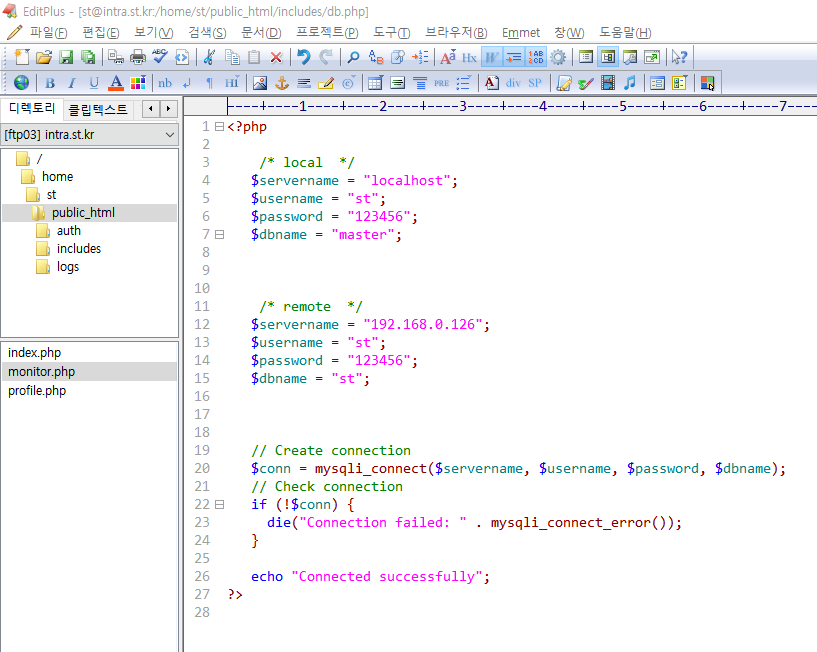

includes 디렉토리에 db.php 파일 생성 후 코드 붙이기

monitor.php에 include __DIR__ . "/includes/db.php" 추가 후

includes 디렉토리에 db.php 파일 생성 후 코드 붙이기

remote는 접근을 할 수가 없어 여기서는 사용할 수 없음

xshell에서 root에서 mysql로 들어가

create database st;

create user st@localhost identified by '123456';

grant all on st.* to st@localhost;

flush privileges;

붙여넣기 해주기

이후 db.php username, passwd 각각 st,123456으로 수정하기

remote는 작동 안됨 따라서

미션3

192.168.0.208:222 xshell접속

bee 1qaz2wsx

su

123456

cat /etc/*release*

DISTRIB_ID=Ubuntu

DISTRIB_RELEASE=8.04

DISTRIB_CODENAME=hardy

DISTRIB_DESCRIPTION="Ubuntu 8.04"

암호 찾기 > apache2 설정파일에서 찾아서 로그인 후 db 설정파일 가져오기

/var/www/dvwa

config

nano config.inc.conf > 여기서 가져올 수 있음

mysql -u root -p

bug

show databases;

use dvwa

show table;

desc users;

select * from users;

remote는 접근을 할 수가 없어 여기서는 사용할 수 없음

xshell에서 root에서 mysql로 들어가

create database st;

create user st@localhost identified by '123456';

grant all on st.* to st@localhost;

flush privileges;

붙여넣기 해주기

이후 db.php username, passwd 각각 st,123456으로 수정하기

remote는 작동 안됨 따라서

미션3

192.168.0.208:222 xshell접속

bee 1qaz2wsx

su

123456

cat /etc/*release*

DISTRIB_ID=Ubuntu

DISTRIB_RELEASE=8.04

DISTRIB_CODENAME=hardy

DISTRIB_DESCRIPTION="Ubuntu 8.04"

암호 찾기 > apache2 설정파일에서 찾아서 로그인 후 db 설정파일 가져오기

/var/www/dvwa

config

nano config.inc.conf > 여기서 가져올 수 있음

mysql -u root -p

bug

show databases;

use dvwa

show table;

desc users;

select * from users;

mysqldump -u root -p dvwa > dvwa.sql

wget 192.168.0.126/dvwa.sql

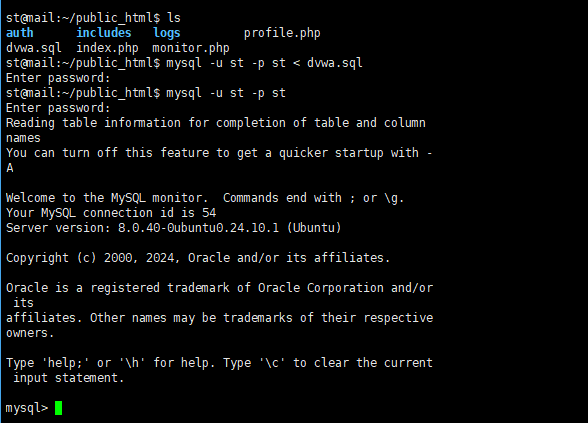

mysql -u st -p st < dvwa.sql

nano /etc/hostname

IP208로 수정

reboot

su

123456

nano /etc/rsyslog.conf

cd /etc/rsyslog.d/50-dafault.conf

마지막 줄에 추가해주기

action(type="omfwd"

queue.filename="IP208.jeonjucom.kr"

queue.maxdiskspace="1g"

queue.saveonshutdown="on"

queue.type="LinkedList"

action.resumeRetryCount="-1"

Target="192.168.0.126" Port="514" Protocol="tcp")

> 접근 로그까지 구축

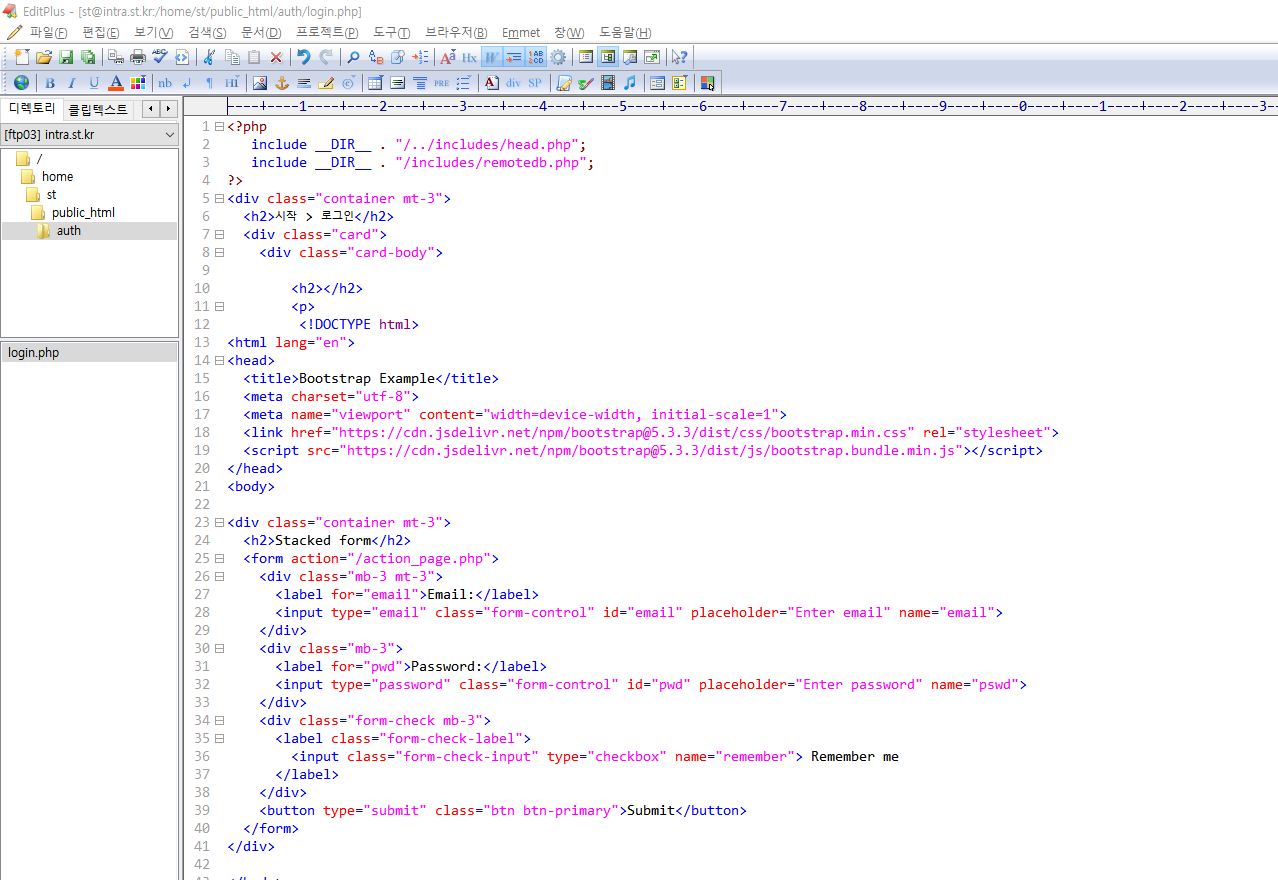

auth에 login.php 파일 생성 후

코드 붙이기

mysqldump -u root -p dvwa > dvwa.sql

wget 192.168.0.126/dvwa.sql

mysql -u st -p st < dvwa.sql

nano /etc/hostname

IP208로 수정

reboot

su

123456

nano /etc/rsyslog.conf

cd /etc/rsyslog.d/50-dafault.conf

마지막 줄에 추가해주기

action(type="omfwd"

queue.filename="IP208.jeonjucom.kr"

queue.maxdiskspace="1g"

queue.saveonshutdown="on"

queue.type="LinkedList"

action.resumeRetryCount="-1"

Target="192.168.0.126" Port="514" Protocol="tcp")

> 접근 로그까지 구축

auth에 login.php 파일 생성 후

코드 붙이기

전송 방식 : GET, POST

POST : 아이디와 패스워드가 링크에서 보이지 않음

GET : 아이디와 패스워드가 링크가 보이게 됨

$ > 변수값을 의미 : 값이 변함

문장의 끝은 항상 ; 붙이기

php 버전

su

123456

php -v

PHP 8.3.11 (cli) (built: Dec 2 2024 16:10:33) (NTS)

Copyright (c) The PHP Group

Zend Engine v4.3.11, Copyright (c) Zend Technologies

with Zend OPcache v8.3.11, Copyright (c), by Zend Technologies

action 부분 수정 > /auth/login_ok.php

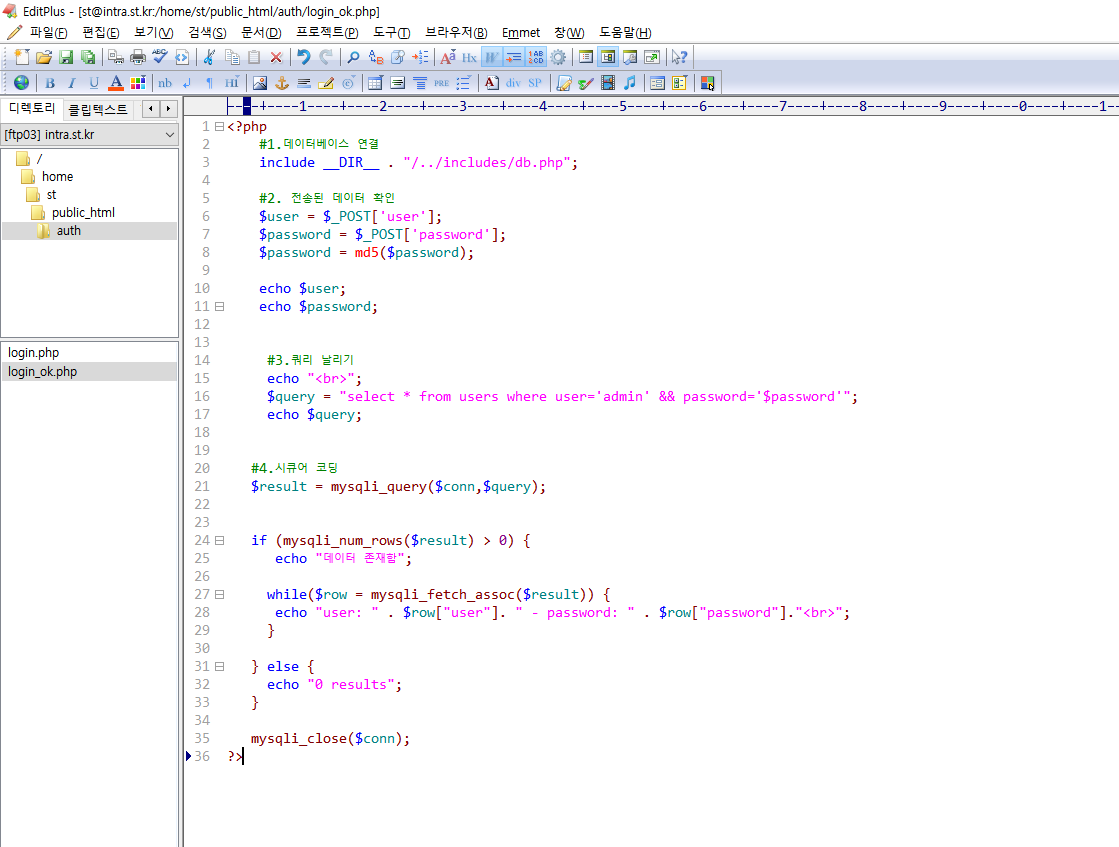

login_ok.php

전송 방식 : GET, POST

POST : 아이디와 패스워드가 링크에서 보이지 않음

GET : 아이디와 패스워드가 링크가 보이게 됨

$ > 변수값을 의미 : 값이 변함

문장의 끝은 항상 ; 붙이기

php 버전

su

123456

php -v

PHP 8.3.11 (cli) (built: Dec 2 2024 16:10:33) (NTS)

Copyright (c) The PHP Group

Zend Engine v4.3.11, Copyright (c) Zend Technologies

with Zend OPcache v8.3.11, Copyright (c), by Zend Technologies

action 부분 수정 > /auth/login_ok.php

login_ok.php

mysql -u root -p

---------------------------------

wget 192.168.0.126/dvwa.sql

mysql -u st -p st < dvwa.sql

bug

show tables;

use st

show tables;

selcet * from users;

select * from users where user='admin' and password='5f4dcc3b5aa765d61d8327deb882cf99'

----------------------------------------------

MySQL Examples in Both MySQLi and PDO Syntax

In this, and in the following chapters we demonstrate three ways of working with PHP and MySQL:

MySQLi (object-oriented)

MySQLi (procedural)

PDO