39일차

●39일차(20250210039.php)

6) 공격을 했는가?

ping

scan

hping3 125.246.95.253 -p 80 -S --rand-source --flood

> 웹서버에 SYN패킷을 보내는 공격

7) 공격을 했다면 무슨 흔적이 남는가?

방화벽 서버등에 흔적을 찾는다

8) 웹서버에 파일이 업로드 되었는가

9) 관리자가 그 파일을 다운로드 받았는가

10) 받고 실행은 했는가

#공격

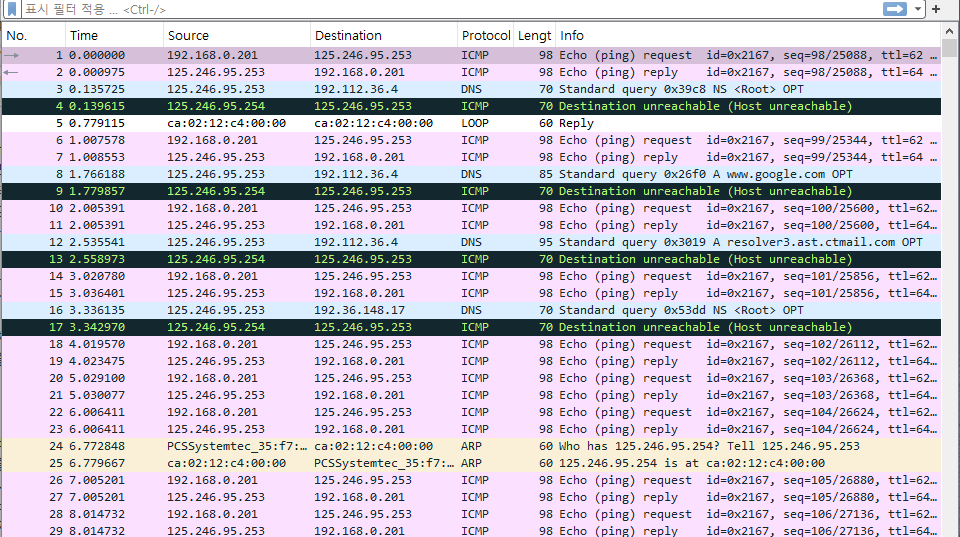

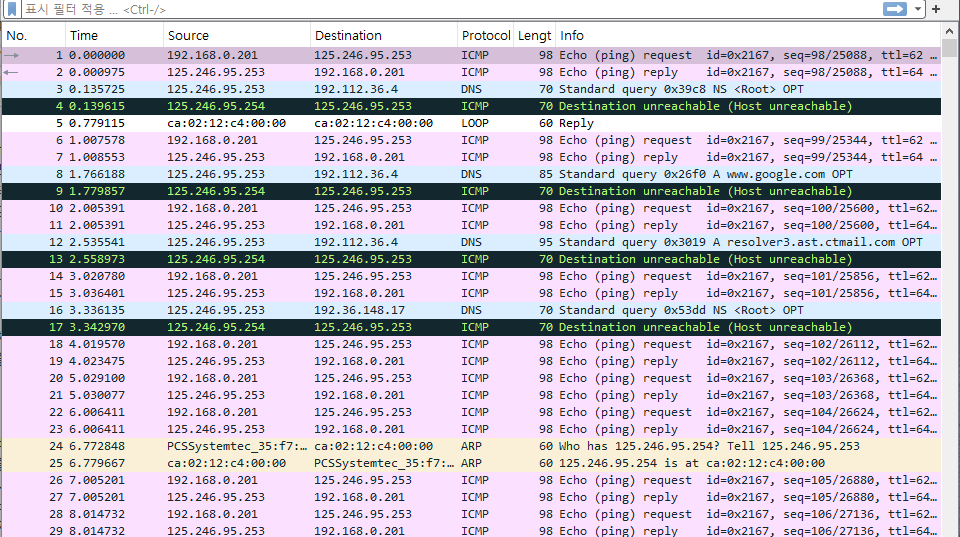

1. ping

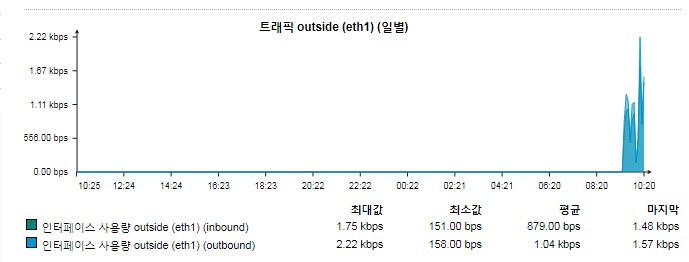

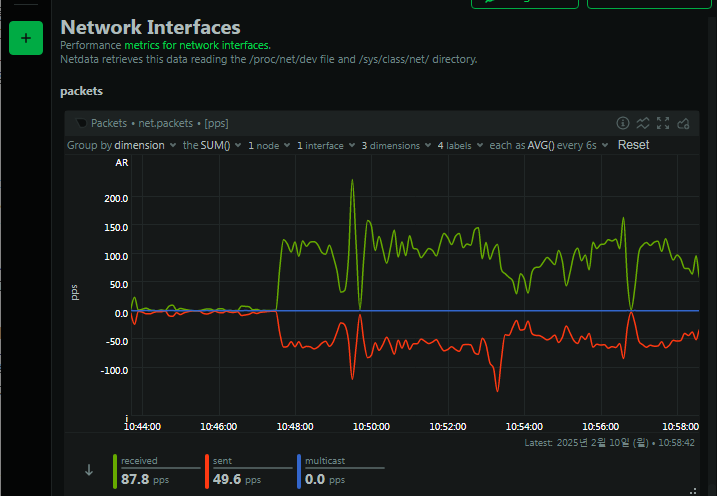

2025-02-10 10:19

> echo > 공격의 시작

R2와 UTM 사이에 와이어샤크를 띄워놓으면 가장 좋다

> 네트워크 패킷은 휘발성 > 데이터가 날아가버림

+) UTM dhcp 로그 보기

> 로깅 및 보고 > 로그파일보기 > DHCP 서버 > 보기 클릭

> 컴퓨터가 부팅될때 ip를 자동으로 받아오므로 부팅될때의 시간이 뜸

> 회사라고 가정한다면 언제 출근했는지 알 수 있다.

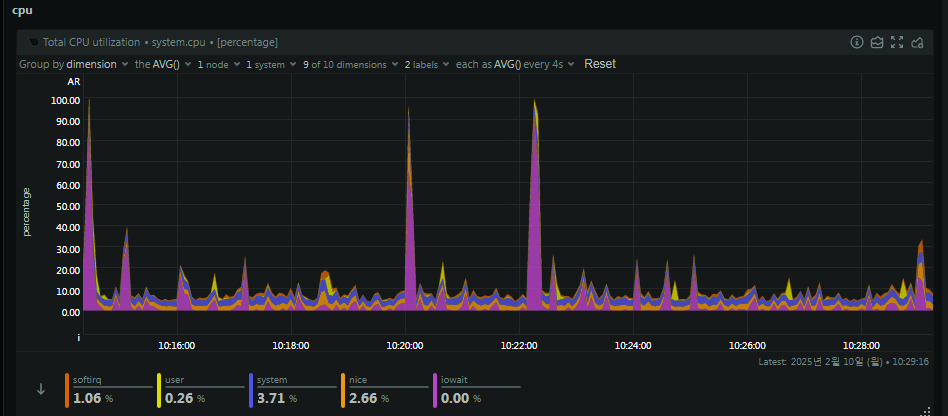

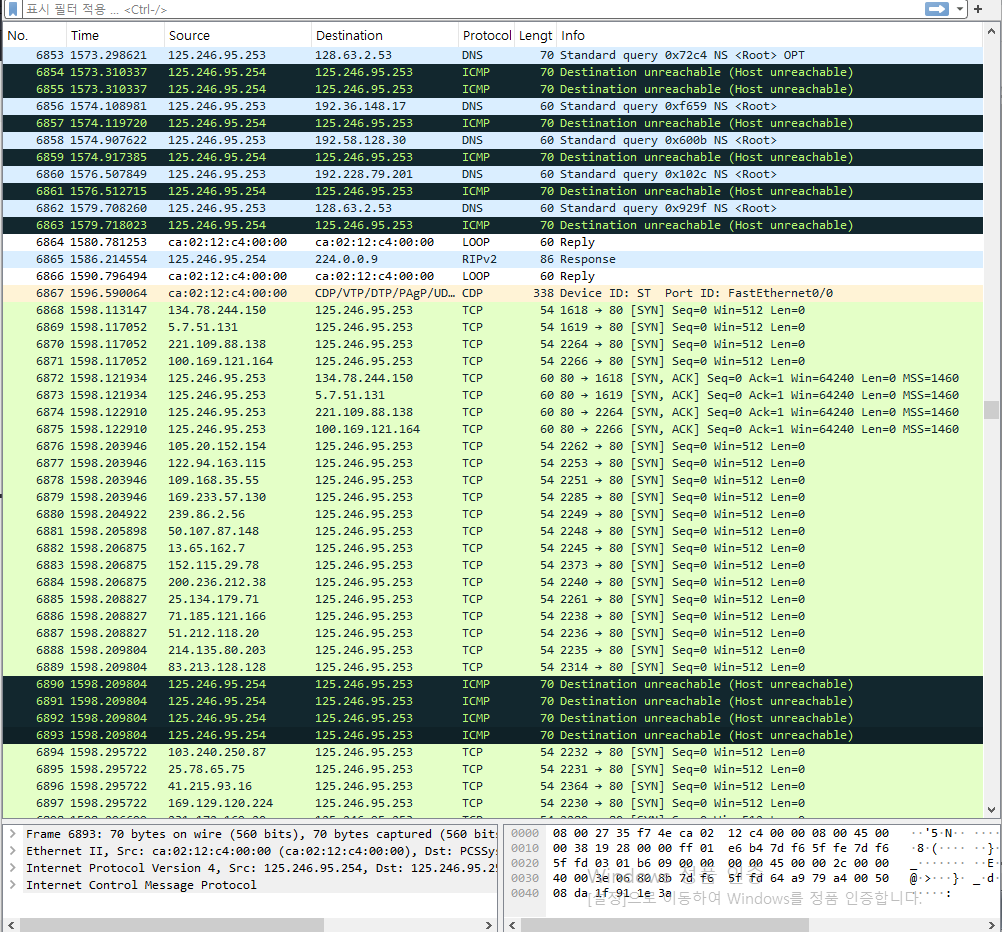

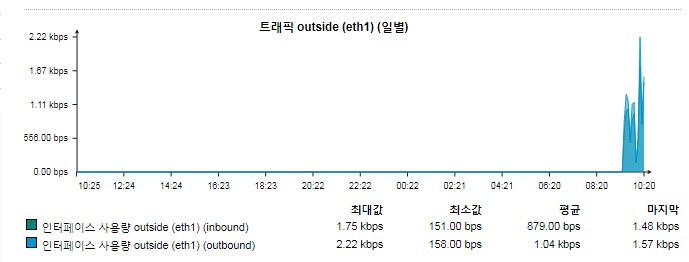

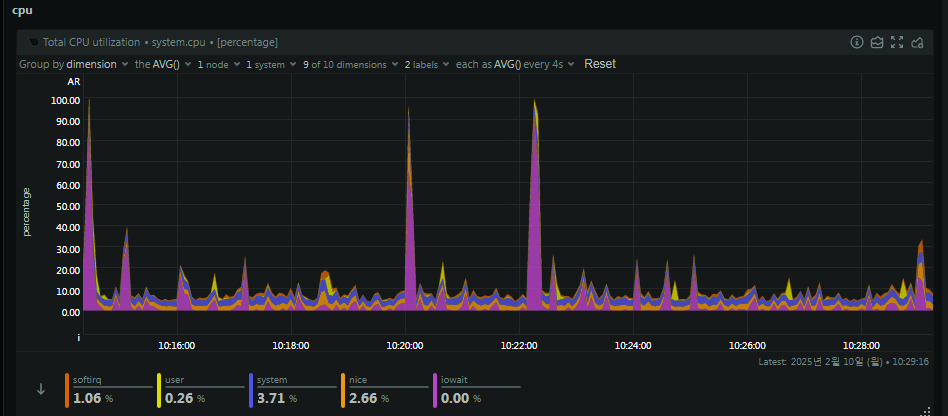

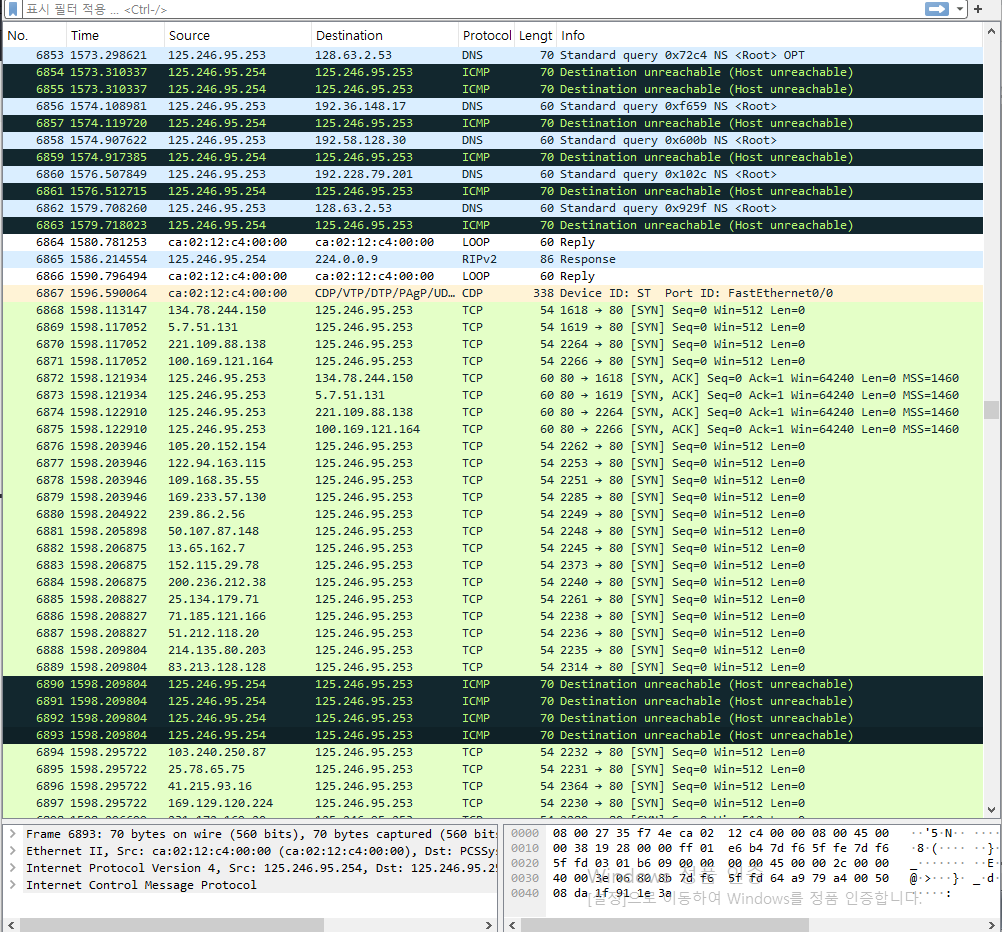

2. hping3

> SYN 패킷 공격

+) hping3 공격을 도메인으로 주면 apache2 access.log에도 log가 남지 않는다

> 3대 서버와 스위치 사이에 패킷을 보면 80번으로 들어옴

> 이걸 막겠다

+)방어

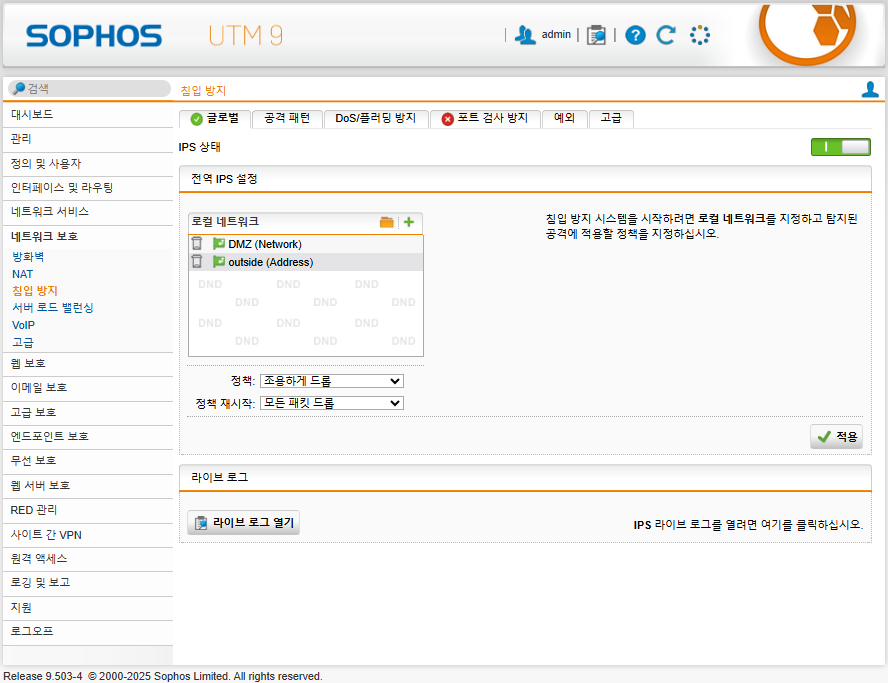

UTM

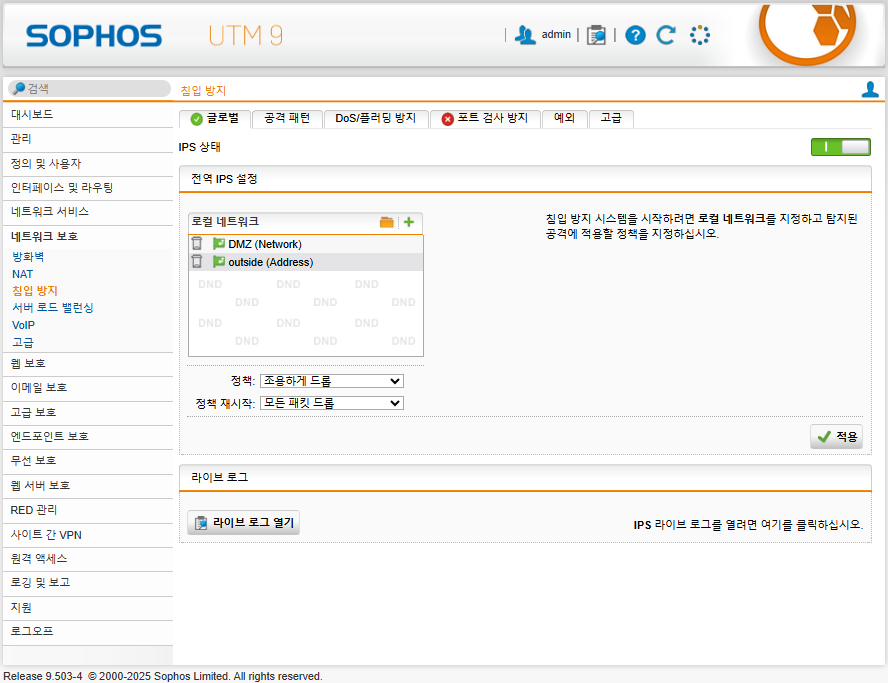

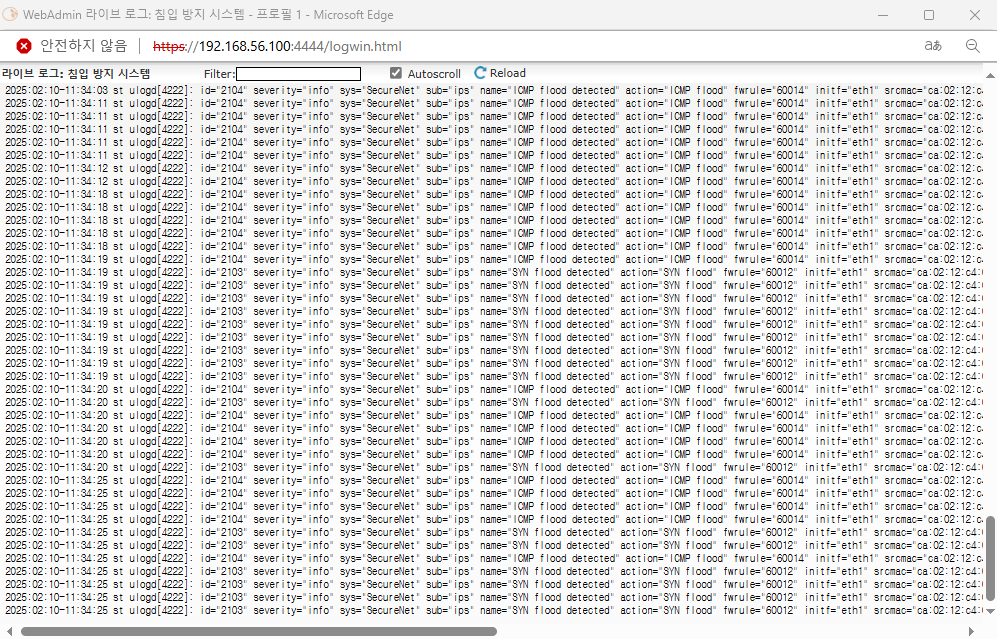

> 네트워크 보호 > 침입방지 > 글로벌

outside(Address), DMZ(network)로 활성화

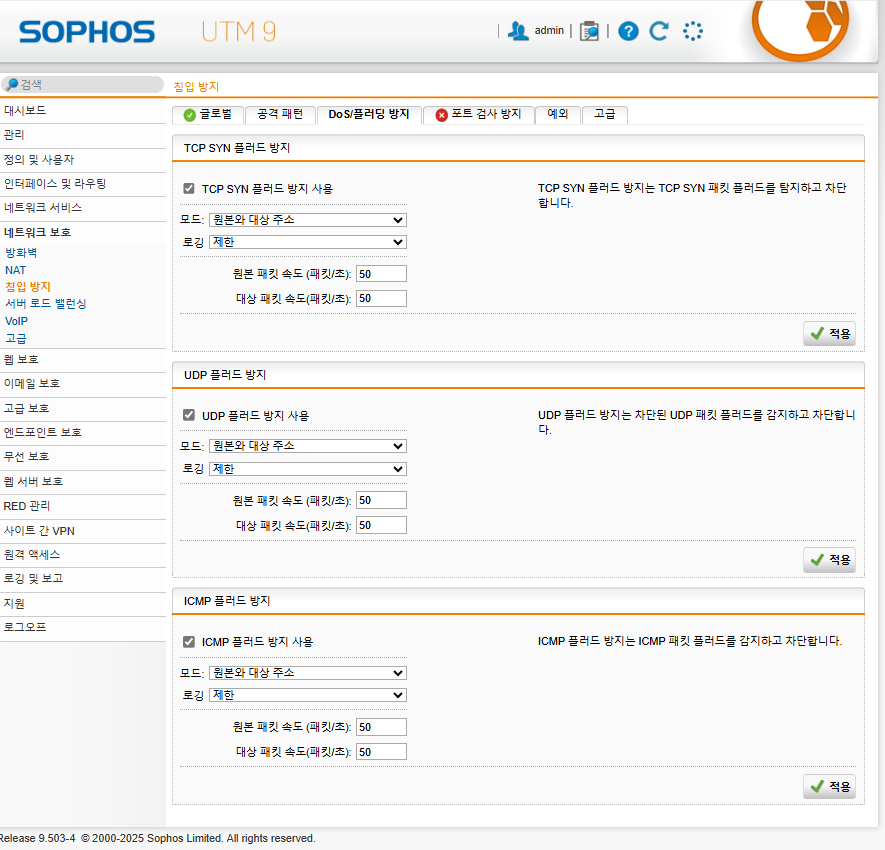

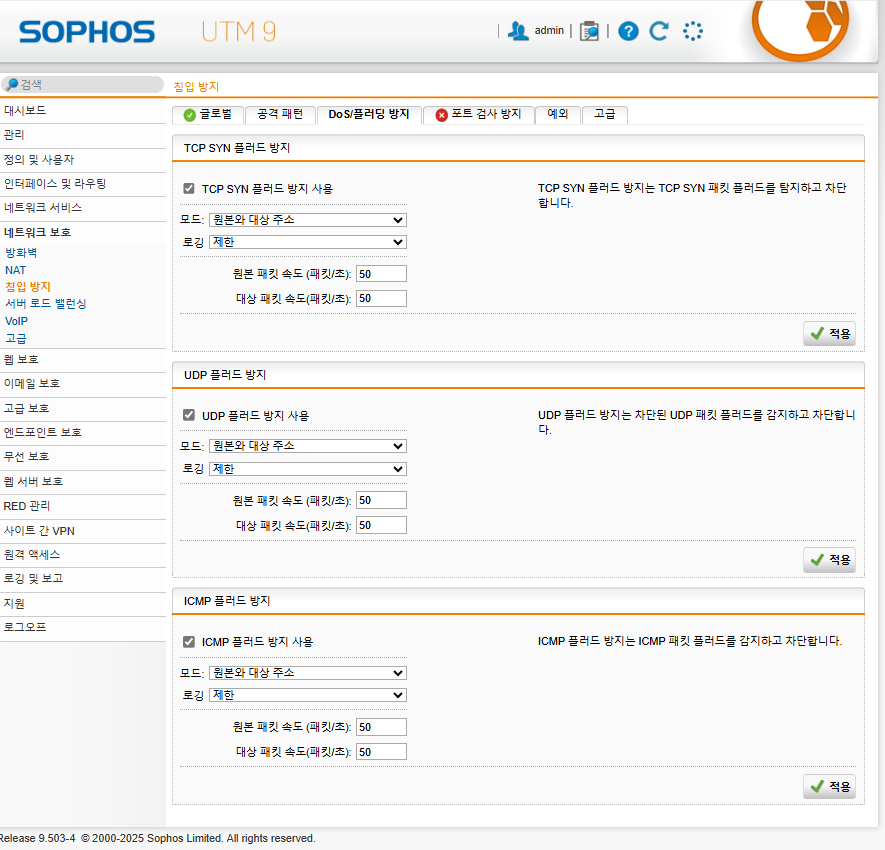

Dos/플러딩 방지

> syn 플러딩 방지, udp 플러딩 방지, icmp 플러딩 방지 적용

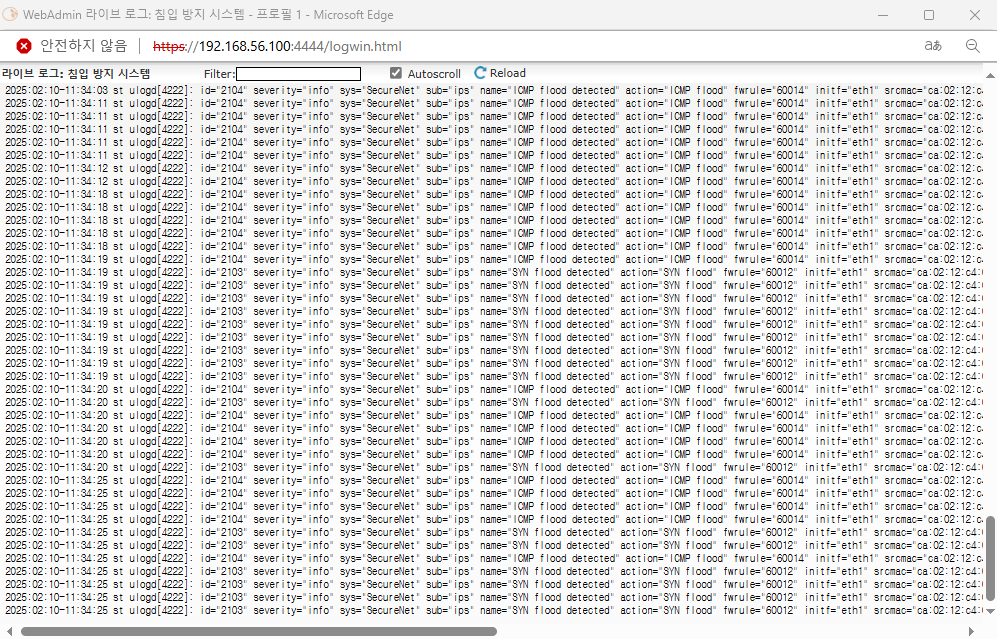

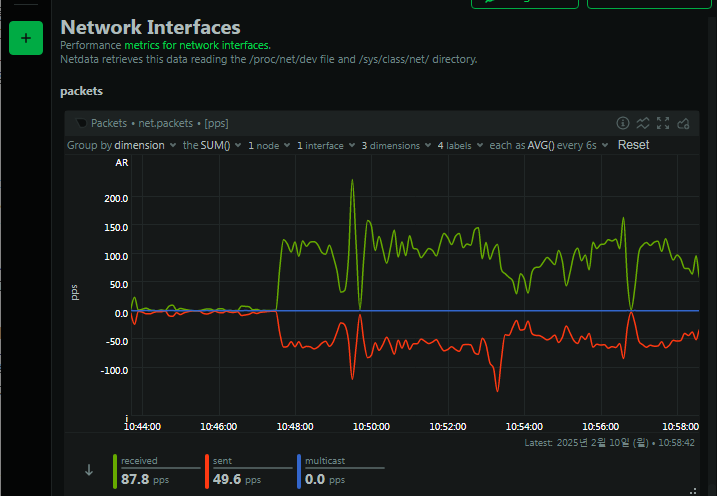

>> hping3 web1.st.kr을 돌리면 netdata와 침입방지 라이브보기에서 뜨지 않아야함

>> 서버에 로그가 많이 들어오면 안됨

> 근데 공격 들어오는걸 탐지함

3. nmap

utm > 관리 > 시스템설정 > 셸 엑세스 > 패스워드 적용후 > 스위치 on

kali에서 ssh로 들어가려고 했는데 permission denied가 뜸

> utm에서 열어준건데 왜 안됨?

4444

80

21

22[방화벽 접근 포트]

> 22001

> 22002

+) 웹 템플릿 바꾸기

사용자 지정 > 글로벌 > 웹 템플릿

> www.st.kr로 바꿔줌

> 웹 차단할때 나왔던 템플릿 바꿔줄 수 있음

4. 업로드

웹 필터링 꺼주고

web1.st.kr에서 업로드 해보자

> pds에 업로드가 됨

서버에서 web1 log를 봐보자

hping3 80번으로 때려도 log에 남지 않는다

> DOS/Flooding 방지 적용을 해서?

> 너무 많이 때려서 멈춘거임?

> kali에서 web1.st.kr로 들어가지지 않는다

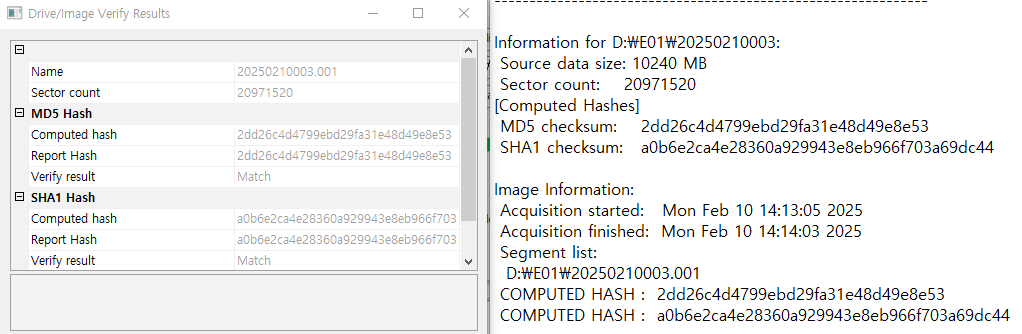

#FTK_imager

관리자PC 서버 방화벽 다끄고

E01 > 증거페이지를 만들것임

1. 파일 가져오기

select source

> image file > 관리자PC, 서버, UTM을 가져옴

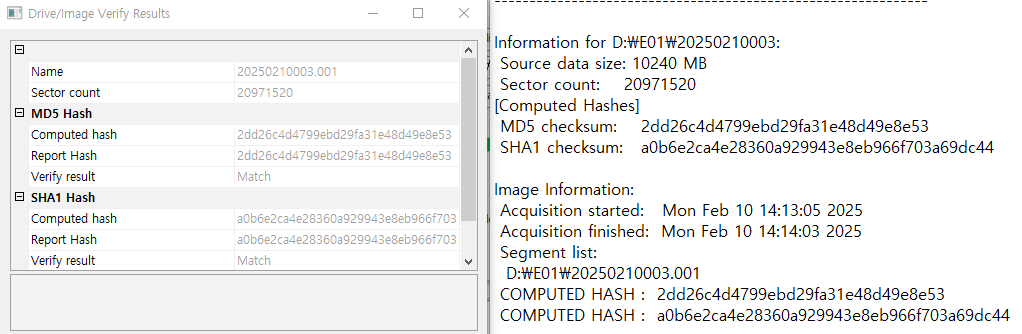

2. 사본 이미지 생성

올라온 파일에 오른쪽 마우스 클릭

> export Disk image > Add > Raw(dd)

1) 관리자 PC : 20250210001.001

2) 서버 : 20250210002.001

3) 방화벽 : 20250210003.001

> case number,Evidence number, Unique Description 이렇게 지정

> Examiner: 문소희

> Notes: 산특주식회사관리자PC, 서버, UTM으로 줌

> Folder: D:E01 으로 지정

> image filename 위와 같이 지정

> image Fragment Size = 0

verify Drive/image 와 지정해준 위치에 각각 생긴 텍스트 파일과 해시값비교

> 똑같다

사본으로 불러옴

> select source > 2025021000#

> 원본으로 분석할 수 없으니까

#실습

1. 방화벽

http://st.kr:8001

ssh > 22001

http > 8001

ftp > 21001

2. 서버

원격접속 125.246.95.253

> pc22 123456

> 우분투 ip 10.10.10.1 10.10.10.254 10.10.10.1

systemctl disable named

systemctl disable dovecot

reboot

3. 다른 서버

메일, DNS 10.10.10.253

> ssh st.kr(master,123456)

백업 10.10.10.102

+)

team1.st.kr:8001

각 조별로 본인의 홈페이지 백업 잘되는지 확인하고 백업서버에 전송되는지 확인

mail 알람 설정

스냅샷 걸고 삭제예정

팀별로 숫자로 된 4자리 암호를 1000개 만들고 배포

일반사용자

root 사용자

+)

집 공유기에 접속되게 세팅해서 와?

집 공유기가 지금 우리가 쓰는 방화벽과 같다

6) 공격을 했는가?

ping

scan

hping3 125.246.95.253 -p 80 -S --rand-source --flood

> 웹서버에 SYN패킷을 보내는 공격

7) 공격을 했다면 무슨 흔적이 남는가?

방화벽 서버등에 흔적을 찾는다

8) 웹서버에 파일이 업로드 되었는가

9) 관리자가 그 파일을 다운로드 받았는가

10) 받고 실행은 했는가

#공격

1. ping

2025-02-10 10:19

> echo > 공격의 시작

R2와 UTM 사이에 와이어샤크를 띄워놓으면 가장 좋다

> 네트워크 패킷은 휘발성 > 데이터가 날아가버림

+) UTM dhcp 로그 보기

> 로깅 및 보고 > 로그파일보기 > DHCP 서버 > 보기 클릭

> 컴퓨터가 부팅될때 ip를 자동으로 받아오므로 부팅될때의 시간이 뜸

> 회사라고 가정한다면 언제 출근했는지 알 수 있다.

2. hping3

> SYN 패킷 공격

+) hping3 공격을 도메인으로 주면 apache2 access.log에도 log가 남지 않는다

> 3대 서버와 스위치 사이에 패킷을 보면 80번으로 들어옴

> 이걸 막겠다

+)방어

UTM

> 네트워크 보호 > 침입방지 > 글로벌

outside(Address), DMZ(network)로 활성화

Dos/플러딩 방지

> syn 플러딩 방지, udp 플러딩 방지, icmp 플러딩 방지 적용

>> hping3 web1.st.kr을 돌리면 netdata와 침입방지 라이브보기에서 뜨지 않아야함

>> 서버에 로그가 많이 들어오면 안됨

> 근데 공격 들어오는걸 탐지함

3. nmap

utm > 관리 > 시스템설정 > 셸 엑세스 > 패스워드 적용후 > 스위치 on

kali에서 ssh로 들어가려고 했는데 permission denied가 뜸

> utm에서 열어준건데 왜 안됨?

4444

80

21

22[방화벽 접근 포트]

> 22001

> 22002

+) 웹 템플릿 바꾸기

사용자 지정 > 글로벌 > 웹 템플릿

> www.st.kr로 바꿔줌

> 웹 차단할때 나왔던 템플릿 바꿔줄 수 있음

4. 업로드

웹 필터링 꺼주고

web1.st.kr에서 업로드 해보자

> pds에 업로드가 됨

서버에서 web1 log를 봐보자

hping3 80번으로 때려도 log에 남지 않는다

> DOS/Flooding 방지 적용을 해서?

> 너무 많이 때려서 멈춘거임?

> kali에서 web1.st.kr로 들어가지지 않는다

#FTK_imager

관리자PC 서버 방화벽 다끄고

E01 > 증거페이지를 만들것임

1. 파일 가져오기

select source

> image file > 관리자PC, 서버, UTM을 가져옴

2. 사본 이미지 생성

올라온 파일에 오른쪽 마우스 클릭

> export Disk image > Add > Raw(dd)

1) 관리자 PC : 20250210001.001

2) 서버 : 20250210002.001

3) 방화벽 : 20250210003.001

> case number,Evidence number, Unique Description 이렇게 지정

> Examiner: 문소희

> Notes: 산특주식회사관리자PC, 서버, UTM으로 줌

> Folder: D:E01 으로 지정

> image filename 위와 같이 지정

> image Fragment Size = 0

verify Drive/image 와 지정해준 위치에 각각 생긴 텍스트 파일과 해시값비교

> 똑같다

사본으로 불러옴

> select source > 2025021000#

> 원본으로 분석할 수 없으니까

#실습

1. 방화벽

http://st.kr:8001

ssh > 22001

http > 8001

ftp > 21001

2. 서버

원격접속 125.246.95.253

> pc22 123456

> 우분투 ip 10.10.10.1 10.10.10.254 10.10.10.1

systemctl disable named

systemctl disable dovecot

reboot

3. 다른 서버

메일, DNS 10.10.10.253

> ssh st.kr(master,123456)

백업 10.10.10.102

+)

team1.st.kr:8001

각 조별로 본인의 홈페이지 백업 잘되는지 확인하고 백업서버에 전송되는지 확인

mail 알람 설정

스냅샷 걸고 삭제예정

팀별로 숫자로 된 4자리 암호를 1000개 만들고 배포

일반사용자

root 사용자

+)

집 공유기에 접속되게 세팅해서 와?

집 공유기가 지금 우리가 쓰는 방화벽과 같다