14일차

●14일차(20250108)

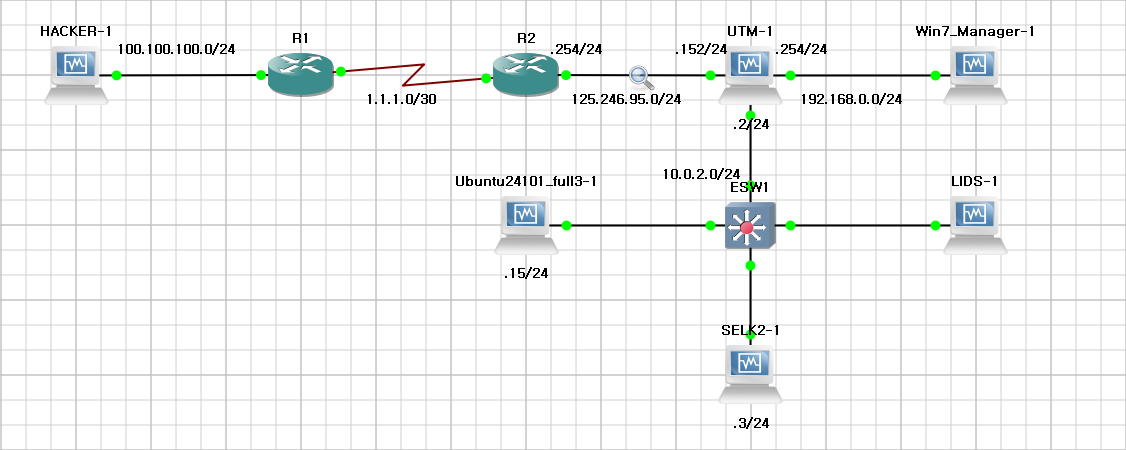

125.246.95.152

>도메인에 딱히 연결이 안되도 kali에 들어가긴 할 것이다

st

dvwa

>이게 다 뜨도록 만들자

hacker

IP 100.100.100.1

dns 125.246.95.152

[R1]

config t

hostname HACKER

interface fastethernet0/0

ip address 100.100.100.254 255.255.255.0

no shutdown

exit

interface serial1/0

ip address 1.1.1.1 255.255.255.252

no shutdown

exit

router rip

version 2

network 100.100.100.0

network 1.1.1.0

[R2]

config t

hostname ST

interface fastethernet0/0

ip address 125.246.95.254 255.255.255.0

no shutdown

exit

interface serial1/0

ip address 1.1.1.2 255.255.255.252

no shutdown

exit

router rip

version 2

network 125.246.95.0

network 1.1.1.0

> kali에서 ping 125.246.95.152

> ping이 간다 > utm까지 연결된것

> 하지만 안쪽 내부망은 들어가지 못하므로 도메인을 통해 st.kr로 들어가야한다

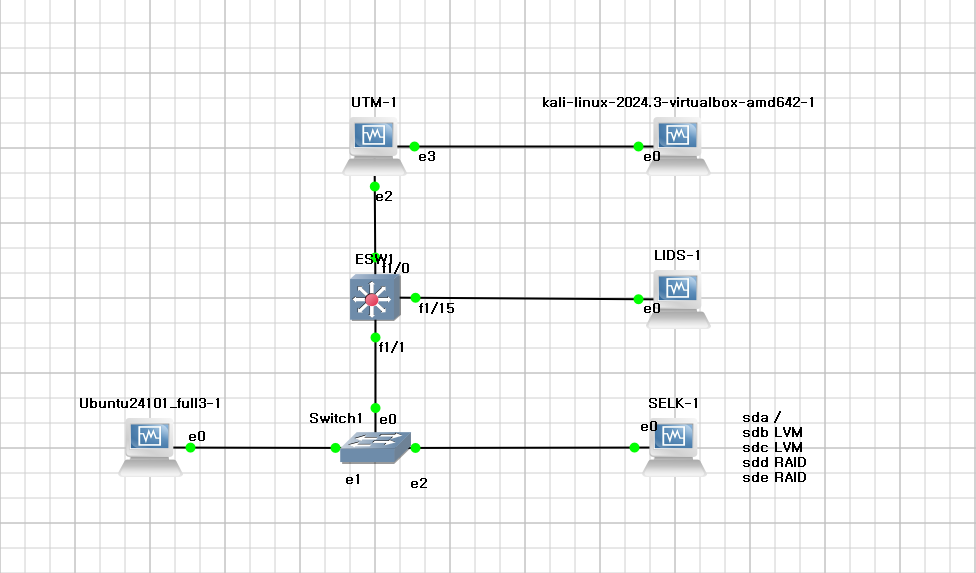

[ESW1]

config t

monitor session 1 source interface fastethernet 1/0 - 14

monitor session 1 destination interface fastethernet 1/15

end

show monitor session 1

#win7-manager에서 서버로 들어가고 싶다

1. win7 세팅

> ip는 dhcp로 받는다

> putty는 10.0.2.15로

2. 백업서버(selk) 세팅

> IP : 10.0.2.3

> gateway4 : 10.0.2.2

> dns : 10.0.2.15

3. 서버 세팅

ip addr

> 제대로 ip 세팅 되어있는지 확인

> dns 10.0.2.15로 바꿔줌

nano /etc/hosts

> 125.246.95.152

nano /etc/apache2/sites-available/hosting.conf

> var/www/html로 되어있는 st.kr을 추가

> dvwa는 /home/st/public_html로 되어있는 dvwa.st.kr을 추가

nano /etc/resolv.conf

> 10.0.2.15

nano /etc/bind/st.kr.zone

> st와 dvwa를 125.246.95.152로 바궈준다

> log는 10.0.2.3으로 (백업해야하니까)

-> 다 했는데 win7에서 서버로 들어가지지 않아 나는 스위치 뒤에 서버와 백업서버를 묶는 스위치를 하나 더 달아주었다

-> 굳이 이렇게 안하고 다 껐다가 키면 되긴한다

4. 최종

win7에서 putty로 서버로 들어가지고

125.246.95.152, st.kr, dvwa.st.kr 가 켜진다

>원래는 dvwa에서 취약점을 이용해 사용자를 알아내고 kali에서 서버로 들어가는 것

kali에서 ssh master@125.246.95.152

> 서버로 들어간다

> master는 루트로 들어갈 수 있는 유일한 사용자

> 많은걸 해킹할 수 있다

#mail

st@mail.st.kr > master@mail2.st.kr

------------------------------------

nano /etc/hosts

>10.0.2.15 mail2.st.kr

nano /etc/bind/st.kr.zone

>10.0.2.15 mail2.st.kr

nano /etc/mail/local-host-names

>

------------------------------------

> 이건 그냥 체크용

--------------------------------

nano /etc/hostname

mail.st.kr

nano /etc/mail/local-host-names

mail.st.kr만 적자

nano /etc/bind/st.kr.zone

IN MX (10 mail2.st.kr)

----------------------------------

> 이렇게 해줘야 메일이 감

kali

name st

fullname hacker

win7 master

제발 설정하고 나서

systemctl restart sendmail

systemctl restart dovecot

kali 에서 master@mail.st.kr로 보내면 간다

(mail2로 보내지 않아도 win7에서 mail2로 받는다)

#데이터베이스와 메일, 페이지, 로그를 백업받을 것이다

kali

ping st.kr

> 관리자는 모름 방화벽에 핑을 보내는걸로 보임

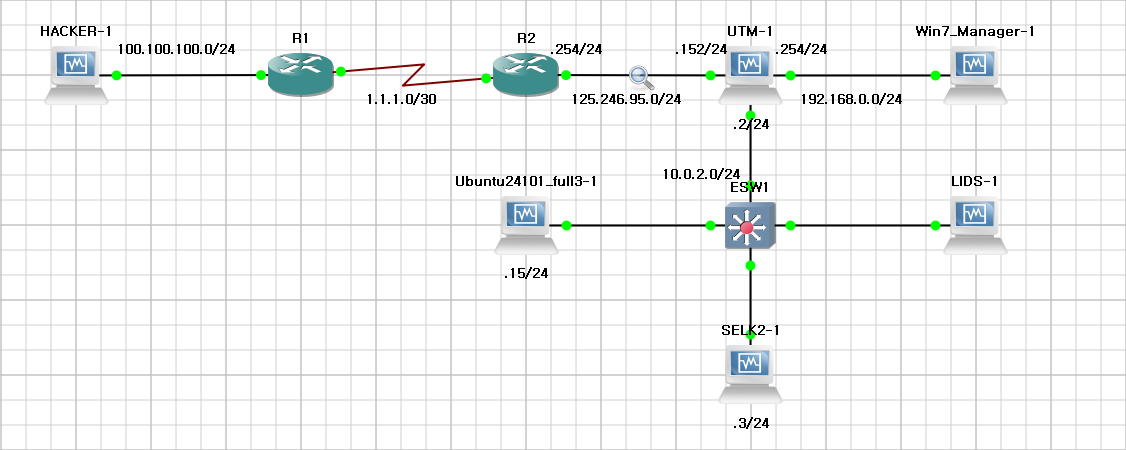

#미션

해커의 ping을 차단하라(방화벽에서)

관리자에서 접속가능

> https://192.168.0.254:4444

방화벽에서 ICMP 들어가서 게이트웨이에서 ping을 응답, 사용 체크 해제 후 적용

> 근데 안멈추네

#미션

해커의 ping을 라우터에서 막자(R2)

ACL차단

표준 ACL은 대역대 전체를 막기 때문에 다른 서비스도 접속 불가능

확장 ACL로 적용할것

config t

access-list 101 deny icmp host 100.100.100.1 host 125.246.95.152 echo

access-list 101 permit ip any any

interface serial1/0

ip access-group 101 in

exit

exit

show access-lists

> 들어오는 icmp중에 echo를 차단한거임

>packet filtered가 됨

지우고싶으면

show access-list

config

no access-list 100

traceroute st.kr

1 100.100.100.254 (100.100.100.254) 10.416 ms 10.373 ms 10.350 ms

2 1.1.1.2 (1.1.1.2) 32.997 ms 32.951 ms 97.845 ms

3 * * *

4 * 125.246.95.152 (125.246.95.152) 76.813 ms 76.779 ms

> IP를 보면 모두 패킷이 들어가는 곳에 해당한다

> 라우터 2개를 거쳐간다

#도메인 정보수집

nslookup st.kr

더 알아내고 싶다면

kali information에 DNS Analysis 1. dnsunum

dnsenum st.kr을 치면

> log로 가는 IP가 나와버림

> 도메인 수집으로 인해 내부 IP가 노출됨

> /usr/share/dnsenum/dns.txt > Brute Forcing

> 이 경로로 가보면 저장되어 있는 것들을 많이 볼 수 있음

2. dnsmap

3. dnsrecon

4. fierce

mail

web

www

#포트 찾기

nmap -v -sT -O st.kr

> sT : ping

> 운영체제는 리눅스

> PORT STATE SERVICE

22/tcp open ssh

25/tcp open smtp

53/tcp open domain

80/tcp open http

110/tcp open pop3

143/tcp open imap

465/tcp filtered smtps

587/tcp filtered submission

4444/tcp open krb524

>4444?

>UTM사용자라면 웹을 통해 접속가능하진 확인 가능함

->외부에서 UTM 접속이 가능하니 외부 접속 차단할것

방화벽으로 차단

> 관리 > webadmin설정 > 허용된 네트워크 > inside (network)

> 해커에서 UTM으로 안들어가짐

> 와이어샤크로 http검색 후 확인가능

nikto - host st.kr > /var/www/html > /var/log/apache2 (여기에 로그가 쌓임)

nikto -host dvwa.st.kr > /home/dvwa/public_html

> wire shark에서 http가 많이 뜨게 됨

> 로그가 쌓이는 경로에 들어가서 tail -f access.log 를 해주면 웹페이지가 계속 뜸

> 막상 많은 정보가 뜨지 않는다

dvwa.st.kr > /home/dvwa/public_html/logs/acceess/log

>dvwa는 이 경로에 로그가 쌓임

라우터로 차단

> 다 막은 다음에 한 IP만 열어야함

#3대서버

apt -y install putty-tools

apt -y install mailutils

apt -y install samba

> 누가 접속을 하면 누가 접속했다고 메일 보내줄거임

#로그를 서버로 가져와야함 (분석해야하니까)

> 윈도우7에서 C드라이브 안에 log 디렉토리를 만들어주고 cmd창에 들어간다

> log) pscp -P 22 master@10.0.2.15:access.log c:\log (이게 안돼서)

> log) pscp -P 22 master@10.0.2.15:/var/log/apache2/access.log c:\log > 저장됨

> 근데 st.kr은 index.html밖에 없다

var/www/html에 쓸데없는 로그가 막 쌓여있다

> 스캔 들어온거임

#방어

1. 관리자에게 알린다

2. 스노트 룰을 이용해 탐지한다

> 스노트 룰은 ssh로 했던 룰을 http로만 바꾸어주면 가능

3. 그냥 막는다

> 웹 디렉토리에 해커 IP는 접근하지 못하도록 막을 것이다

> 웹페이지에 접근하는 IP를 차단

#차단(p665)

cd /etc/apache2/sites-available/hosting.conf

> 모든 사람들은 허용하되 의미없는 로그를 찍은 100.100.100.1(해커) 만 막자는 의미

> 웹은 다 허용하고 해커만 막는다

> ssh는 다 막고 관리자만 허용

125.246.95.152

>도메인에 딱히 연결이 안되도 kali에 들어가긴 할 것이다

st

dvwa

>이게 다 뜨도록 만들자

hacker

IP 100.100.100.1

dns 125.246.95.152

[R1]

config t

hostname HACKER

interface fastethernet0/0

ip address 100.100.100.254 255.255.255.0

no shutdown

exit

interface serial1/0

ip address 1.1.1.1 255.255.255.252

no shutdown

exit

router rip

version 2

network 100.100.100.0

network 1.1.1.0

[R2]

config t

hostname ST

interface fastethernet0/0

ip address 125.246.95.254 255.255.255.0

no shutdown

exit

interface serial1/0

ip address 1.1.1.2 255.255.255.252

no shutdown

exit

router rip

version 2

network 125.246.95.0

network 1.1.1.0

> kali에서 ping 125.246.95.152

> ping이 간다 > utm까지 연결된것

> 하지만 안쪽 내부망은 들어가지 못하므로 도메인을 통해 st.kr로 들어가야한다

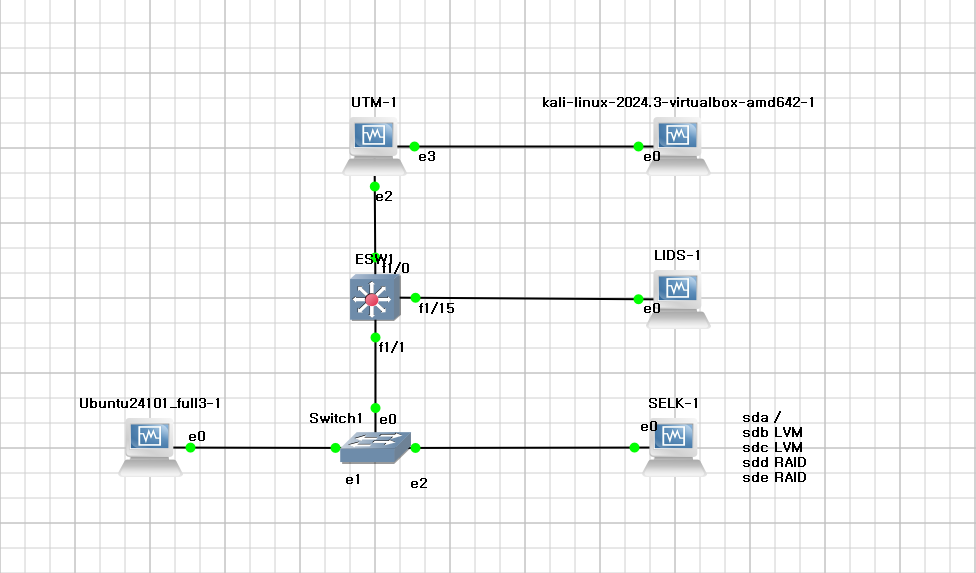

[ESW1]

config t

monitor session 1 source interface fastethernet 1/0 - 14

monitor session 1 destination interface fastethernet 1/15

end

show monitor session 1

#win7-manager에서 서버로 들어가고 싶다

1. win7 세팅

> ip는 dhcp로 받는다

> putty는 10.0.2.15로

2. 백업서버(selk) 세팅

> IP : 10.0.2.3

> gateway4 : 10.0.2.2

> dns : 10.0.2.15

3. 서버 세팅

ip addr

> 제대로 ip 세팅 되어있는지 확인

> dns 10.0.2.15로 바꿔줌

nano /etc/hosts

> 125.246.95.152

nano /etc/apache2/sites-available/hosting.conf

> var/www/html로 되어있는 st.kr을 추가

> dvwa는 /home/st/public_html로 되어있는 dvwa.st.kr을 추가

nano /etc/resolv.conf

> 10.0.2.15

nano /etc/bind/st.kr.zone

> st와 dvwa를 125.246.95.152로 바궈준다

> log는 10.0.2.3으로 (백업해야하니까)

-> 다 했는데 win7에서 서버로 들어가지지 않아 나는 스위치 뒤에 서버와 백업서버를 묶는 스위치를 하나 더 달아주었다

-> 굳이 이렇게 안하고 다 껐다가 키면 되긴한다

4. 최종

win7에서 putty로 서버로 들어가지고

125.246.95.152, st.kr, dvwa.st.kr 가 켜진다

>원래는 dvwa에서 취약점을 이용해 사용자를 알아내고 kali에서 서버로 들어가는 것

kali에서 ssh master@125.246.95.152

> 서버로 들어간다

> master는 루트로 들어갈 수 있는 유일한 사용자

> 많은걸 해킹할 수 있다

st@mail.st.kr > master@mail2.st.kr

------------------------------------

nano /etc/hosts

>10.0.2.15 mail2.st.kr

nano /etc/bind/st.kr.zone

>10.0.2.15 mail2.st.kr

nano /etc/mail/local-host-names

>

------------------------------------

> 이건 그냥 체크용

--------------------------------

nano /etc/hostname

mail.st.kr

nano /etc/mail/local-host-names

mail.st.kr만 적자

nano /etc/bind/st.kr.zone

IN MX (10 mail2.st.kr)

----------------------------------

> 이렇게 해줘야 메일이 감

kali

name st

fullname hacker

win7 master

제발 설정하고 나서

systemctl restart sendmail

systemctl restart dovecot

kali 에서 master@mail.st.kr로 보내면 간다

(mail2로 보내지 않아도 win7에서 mail2로 받는다)

#데이터베이스와 메일, 페이지, 로그를 백업받을 것이다

kali

ping st.kr

> 관리자는 모름 방화벽에 핑을 보내는걸로 보임

#미션

해커의 ping을 차단하라(방화벽에서)

관리자에서 접속가능

> https://192.168.0.254:4444

방화벽에서 ICMP 들어가서 게이트웨이에서 ping을 응답, 사용 체크 해제 후 적용

> 근데 안멈추네

#미션

해커의 ping을 라우터에서 막자(R2)

ACL차단

표준 ACL은 대역대 전체를 막기 때문에 다른 서비스도 접속 불가능

확장 ACL로 적용할것

config t

access-list 101 deny icmp host 100.100.100.1 host 125.246.95.152 echo

access-list 101 permit ip any any

interface serial1/0

ip access-group 101 in

exit

exit

show access-lists

> 들어오는 icmp중에 echo를 차단한거임

>packet filtered가 됨

지우고싶으면

show access-list

config

no access-list 100

traceroute st.kr

1 100.100.100.254 (100.100.100.254) 10.416 ms 10.373 ms 10.350 ms

2 1.1.1.2 (1.1.1.2) 32.997 ms 32.951 ms 97.845 ms

3 * * *

4 * 125.246.95.152 (125.246.95.152) 76.813 ms 76.779 ms

> IP를 보면 모두 패킷이 들어가는 곳에 해당한다

> 라우터 2개를 거쳐간다

#도메인 정보수집

nslookup st.kr

더 알아내고 싶다면

kali information에 DNS Analysis 1. dnsunum

dnsenum st.kr을 치면

> log로 가는 IP가 나와버림

> 도메인 수집으로 인해 내부 IP가 노출됨

> /usr/share/dnsenum/dns.txt > Brute Forcing

> 이 경로로 가보면 저장되어 있는 것들을 많이 볼 수 있음

2. dnsmap

3. dnsrecon

4. fierce

web

www

#포트 찾기

nmap -v -sT -O st.kr

> sT : ping

> 운영체제는 리눅스

> PORT STATE SERVICE

22/tcp open ssh

25/tcp open smtp

53/tcp open domain

80/tcp open http

110/tcp open pop3

143/tcp open imap

465/tcp filtered smtps

587/tcp filtered submission

4444/tcp open krb524

>4444?

>UTM사용자라면 웹을 통해 접속가능하진 확인 가능함

->외부에서 UTM 접속이 가능하니 외부 접속 차단할것

방화벽으로 차단

> 관리 > webadmin설정 > 허용된 네트워크 > inside (network)

> 해커에서 UTM으로 안들어가짐

> 와이어샤크로 http검색 후 확인가능

nikto - host st.kr > /var/www/html > /var/log/apache2 (여기에 로그가 쌓임)

nikto -host dvwa.st.kr > /home/dvwa/public_html

> wire shark에서 http가 많이 뜨게 됨

> 로그가 쌓이는 경로에 들어가서 tail -f access.log 를 해주면 웹페이지가 계속 뜸

> 막상 많은 정보가 뜨지 않는다

dvwa.st.kr > /home/dvwa/public_html/logs/acceess/log

>dvwa는 이 경로에 로그가 쌓임

라우터로 차단

> 다 막은 다음에 한 IP만 열어야함

#3대서버

apt -y install putty-tools

apt -y install mailutils

apt -y install samba

> 누가 접속을 하면 누가 접속했다고 메일 보내줄거임

#로그를 서버로 가져와야함 (분석해야하니까)

> 윈도우7에서 C드라이브 안에 log 디렉토리를 만들어주고 cmd창에 들어간다

> log) pscp -P 22 master@10.0.2.15:access.log c:\log (이게 안돼서)

> log) pscp -P 22 master@10.0.2.15:/var/log/apache2/access.log c:\log > 저장됨

> 근데 st.kr은 index.html밖에 없다

var/www/html에 쓸데없는 로그가 막 쌓여있다

> 스캔 들어온거임

#방어

1. 관리자에게 알린다

2. 스노트 룰을 이용해 탐지한다

> 스노트 룰은 ssh로 했던 룰을 http로만 바꾸어주면 가능

3. 그냥 막는다

> 웹 디렉토리에 해커 IP는 접근하지 못하도록 막을 것이다

> 웹페이지에 접근하는 IP를 차단

#차단(p665)

cd /etc/apache2/sites-available/hosting.conf

</VirtualHost>

<Directory /var/www/html/>

options

AllowOverride

Oreder by

Allow from all

Deny from 100.100.100.1

<Directory/>

> 모든 사람들은 허용하되 의미없는 로그를 찍은 100.100.100.1(해커) 만 막자는 의미

> 웹은 다 허용하고 해커만 막는다

> ssh는 다 막고 관리자만 허용