10일차

20250103 - 10일차

네트워크 공격

ftp 설치

sudo apt -y install vsftpd

sudo apt -y install samba-common nfs-kernel-server rpchbind

sudo apt -y install samba-common smbclient cifs-utils

sudo apt -y install isc-dhcp-server

sudo apt -y install squid3

sudo apt -y install isc-dhcp-server tftpd-hpa inetutils-inetd vsftpd pxelin

sudo apt -y install xineted telnetd

sudo apt -y install elinks

sudo apt -y install xrdp

미션

nc을 이용해 서버의 일반 사용자를 찾아라

nc는 파일을 전송할 수 있다

서버

nc -l 7777 < /etc/passwd

7777번 포트에서 수신대기하며 클라이언트가 연결되면 /etc/passwd의 내용을 전송

클라이언트

nc 125.246.95.152 7777 > 152_passwd.txt

서버로 7777번 포트로 연결하고 서버로부터 전송받은 파일을 .txt로 저장

미션2

칼리리눅스 명령어 정리하기

외부에서 확인 : st.kr > /var/www/html > root

내부에서 확인 : intra.st.kr > /home/st/public_html

일반계정 홈페이지 작동시키기

1. 계정추가전에

cd /etc/skel

mkdir public_html

cd public_html

mkdir includes

mkdir auth

mkdir logs

touch index.html

touch index.php

adduser st

a2enmod userdir

Forbidden : 접근 금지 > 접근 허용

DNS > 웹의 설정이 문제가 있다? > hosting 연결 안해줌

nano /etc/apache2/sites-available/hosting.conf

http://192.168.1.3/~st로 확인가능

root : root > chown st:st index.html

chown st:st public_html

su st

chmod 711 $HOME

chmod 755 ~/public_htm

메일 스푸핑하기

관리자의 pc는 안전한가

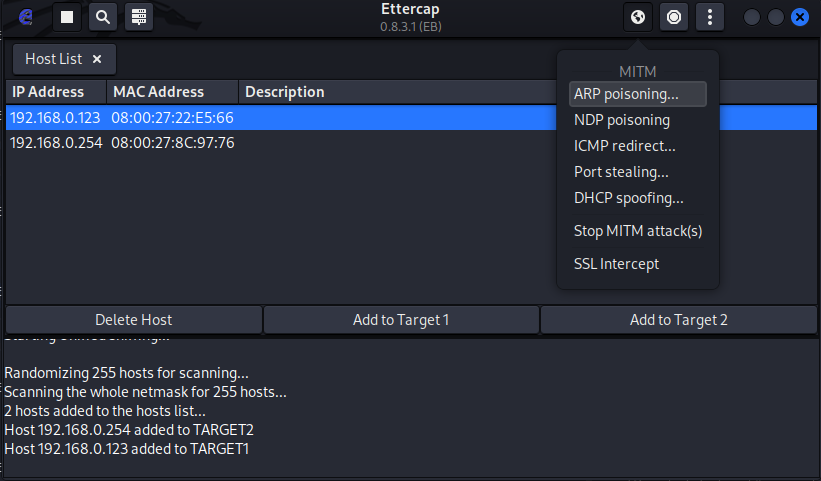

arp poisoning

NDP Poisnoning

ICMP redirect

Port stealing

DHCP spoofing

공격 가능함

공격

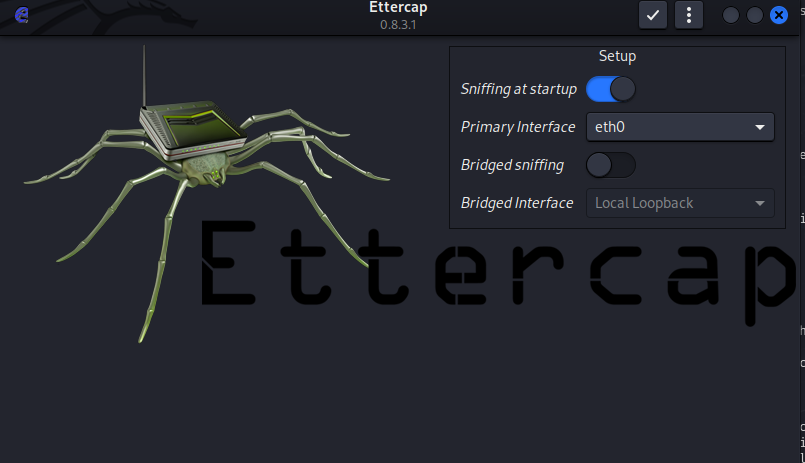

먼저 ettercap에 들어가서 아이피를 검색하고

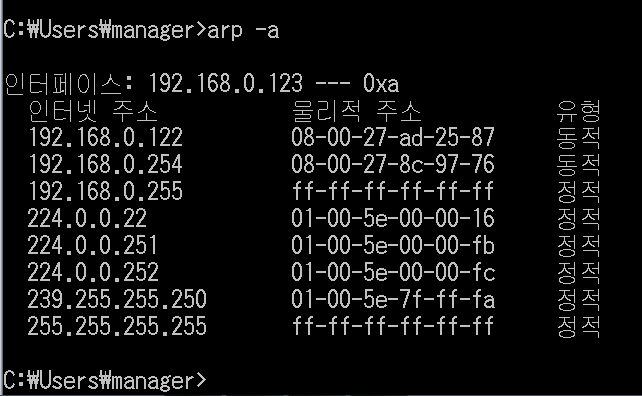

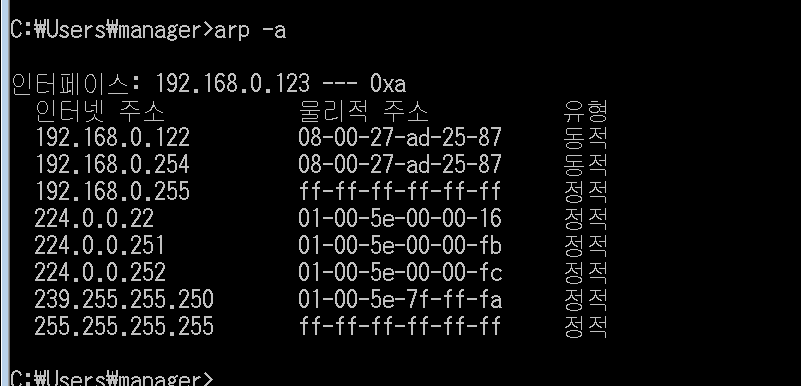

그다음 윈도우에 들어가 apr -a 로 검색하면

그다음 윈도우에 들어가 apr -a 로 검색하면

해당 맥주소가 다른데 arp poisoning을 하게 되면

해당 맥주소가 다른데 arp poisoning을 하게 되면

맥주소가 같아지는것을 볼수가 있다.

맥주소가 같아지는것을 볼수가 있다.

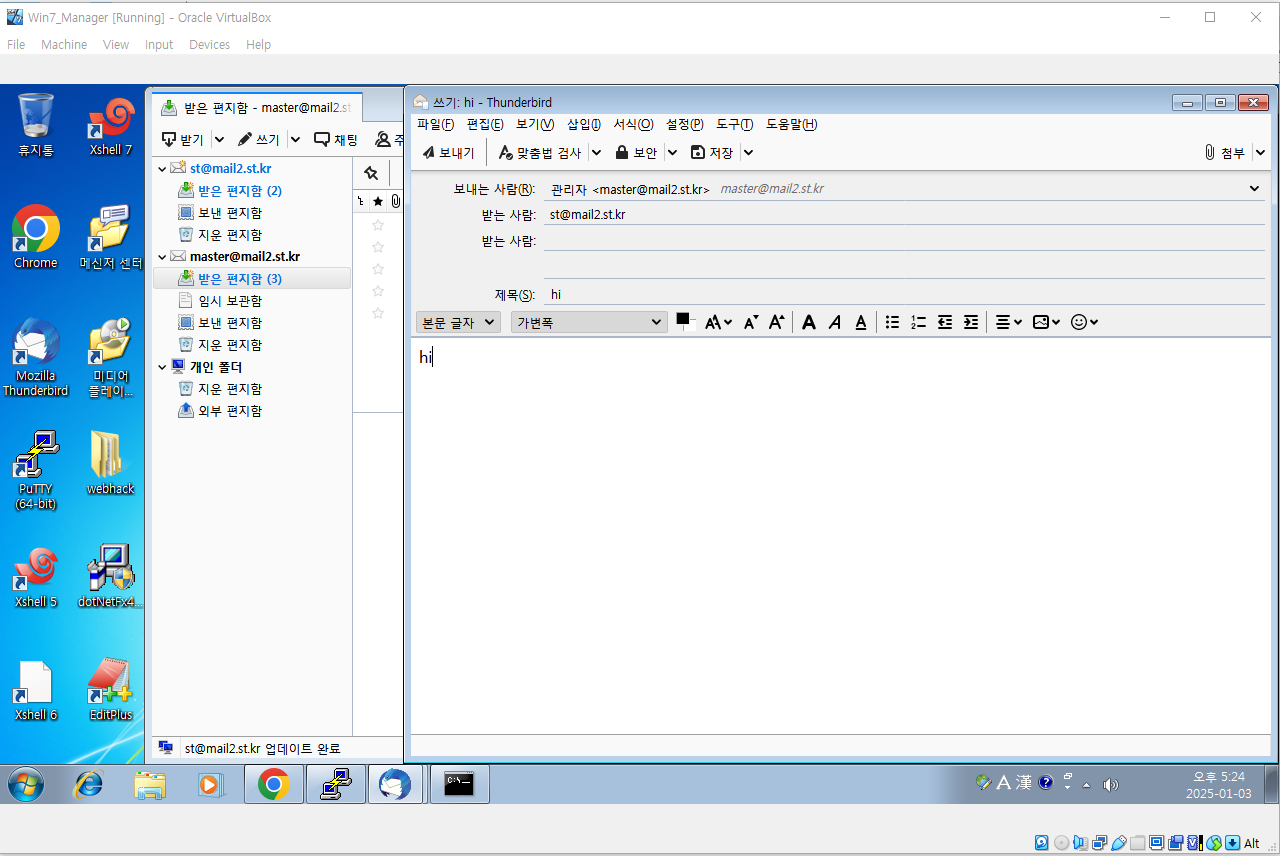

그리고 메일을 보내게 되면

그리고 메일을 보내게 되면

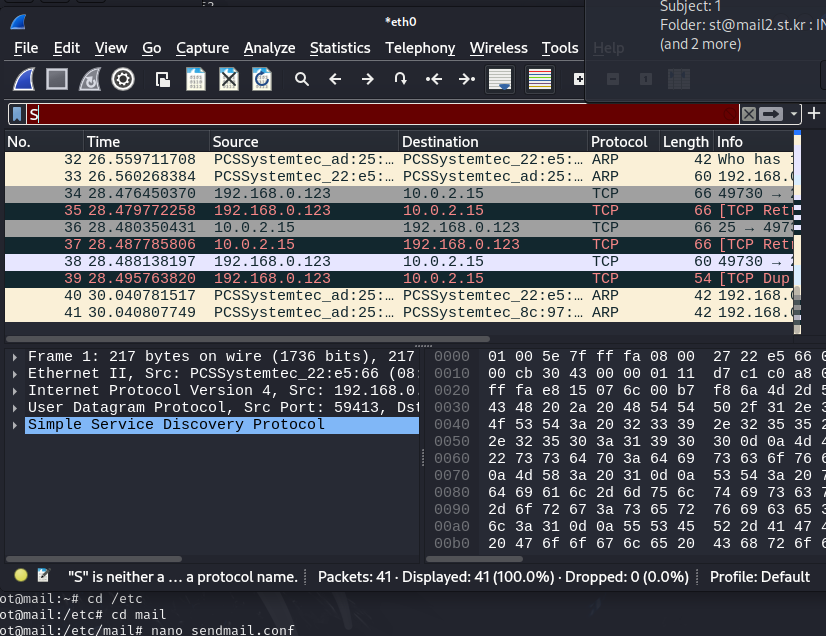

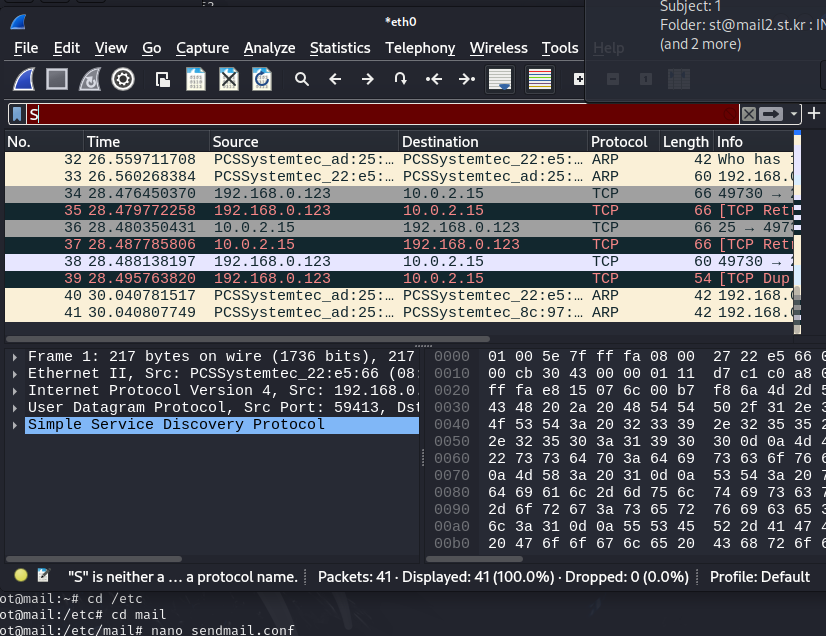

wireshark에서 해당 패킷을 볼수있다.

wireshark에서 해당 패킷을 볼수있다.

그다음 윈도우에 들어가 apr -a 로 검색하면

해당 맥주소가 다른데 arp poisoning을 하게 되면

맥주소가 같아지는것을 볼수가 있다.

그리고 메일을 보내게 되면

wireshark에서 해당 패킷을 볼수있다.